IKAS

IKAS Panduan lengkap penggunaan sistem untuk semua peran pengguna

Daftar Isi

Pengantar IKAS

Apa itu IKAS, siapa saja yang menggunakan, alur kerja penilaian 3 tahap, struktur asesmen, dan istilah-istilah penting

1. Apa Itu IKAS?

Keamanan Siber (Cybersecurity) adalah upaya untuk melindungi sistem komputer, jaringan, dan data dari serangan digital. Serangan digital bisa berupa peretasan (hacking), pencurian data, virus/malware, ransomware (penyanderaan data), atau gangguan layanan (DDoS).

• Hacker membobol website instansi dan mengubah tampilan (defacing)

• Data pribadi masyarakat dicuri dari database pemerintah

• Ransomware mengenkripsi seluruh data rumah sakit sehingga layanan lumpuh

• Email phishing menipu pegawai untuk memberikan password

• Serangan DDoS membuat website layanan publik tidak bisa diakses

IKAS adalah sebuah aplikasi berbasis web yang digunakan untuk mengukur seberapa matang (seberapa baik dan lengkap) penerapan keamanan siber di sebuah instansi atau organisasi.

Bayangkan Anda ingin tahu apakah sistem komputer dan jaringan di kantor Anda sudah cukup aman dari serangan-serangan di atas. IKAS membantu Anda menjawab pertanyaan itu dengan cara yang terstruktur, terukur, dan sesuai standar nasional.

BSSN adalah lembaga pemerintah Indonesia yang bertugas menjaga keamanan siber nasional. BSSN membuat instrumen/alat ukur yang digunakan dalam IKAS ini.

Analoginya: jika BPS (Badan Pusat Statistik) membuat instrumen untuk sensus penduduk, maka BSSN membuat instrumen untuk "sensus keamanan siber" di instansi pemerintah dan organisasi.

Dalam konteks IKAS, instansi adalah organisasi yang melakukan penilaian keamanan siber. Bisa berupa:

- Instansi pemerintah — kementerian, lembaga negara, pemerintah daerah (provinsi/kabupaten/kota)

- BUMN — Badan Usaha Milik Negara seperti Telkom, PLN, Pertamina

- Organisasi swasta — perusahaan, yayasan, atau organisasi lain yang ingin mengukur keamanan sibernya

Kematangan (maturity) dalam konteks ini bukan berarti "tua", melainkan seberapa lengkap, terstruktur, dan efektif penerapan keamanan siber di sebuah organisasi.

Seperti halnya seseorang yang makin dewasa makin bijak mengambil keputusan, organisasi yang "matang" dalam keamanan siber artinya sudah memiliki kebijakan, prosedur, teknologi, dan budaya yang baik untuk melindungi sistemnya.

Level 1 (sangat belum matang) = Kantor belum punya aturan tentang password sama sekali.

Level 5 (sangat matang) = Kantor punya kebijakan password tertulis, sistem memaksa ganti password berkala, ada monitoring, dan dilakukan evaluasi rutin.

2. Dasar Hukum & Standar Acuan

Penilaian kematangan keamanan siber bukan sekadar "proyek IT", melainkan kewajiban yang diamanatkan oleh berbagai regulasi nasional:

| Regulasi | Penjelasan Singkat |

|---|---|

| Perpres 95/2018 SPBE |

Sistem Pemerintahan Berbasis Elektronik (SPBE) — Mengamanatkan bahwa setiap instansi pemerintah harus menerapkan tata kelola dan keamanan dalam penyelenggaraan sistem elektronik. IKAS membantu mengukur salah satu domain keamanan dalam kerangka SPBE. |

| UU PDP No. 27/2022 Perlindungan Data Pribadi |

Undang-Undang Pelindungan Data Pribadi — Mewajibkan setiap pengelola data pribadi untuk memastikan keamanan data. Penilaian kematangan keamanan siber adalah salah satu cara membuktikan kepatuhan terhadap UU ini. |

| NIST CSF 2.0 Framework Internasional |

National Institute of Standards and Technology Cybersecurity Framework — Kerangka kerja keamanan siber dari Amerika Serikat yang diakui secara internasional. IKAS mengadopsi struktur domain dari NIST CSF sebagai acuan. |

3. Siapa Saja yang Menggunakan IKAS?

IKAS memiliki 6 peran (role) pengguna yang masing-masing memiliki tugas dan akses berbeda. Berikut penjelasan lengkapnya:

Siapa: Tim pengelola platform IKAS.

Siapa: Kepala Bidang TI, Manajer IT, atau pejabat yang ditunjuk.

Siapa: Staf IT, system administrator, atau pejabat teknis yang memahami kondisi teknis di lapangan.

Siapa: Auditor internal, konsultan keamanan siber, atau tim pemeriksa yang ditunjuk.

Siapa: Peninjau teknis atau konsultan keamanan siber yang memiliki keahlian validasi.

Siapa: Pimpinan bidang IT, CISO, atau pejabat berwenang yang memiliki otoritas persetujuan akhir.

4. Alur Kerja IKAS dari Awal Hingga Akhir

Berikut adalah gambaran besar bagaimana IKAS digunakan dari awal sampai menghasilkan laporan:

- Pihak Terasesmen menerima notifikasi ketika periode asesmen dimulai oleh Admin, atau ketika Auditor meminta perbaikan atau menolak asesmen.

- Auditor menerima notifikasi ketika Pihak Terasesmen mengirimkan asesmen untuk divalidasi, atau ketika Peninjau mengembalikan asesmen.

- Peninjau menerima notifikasi ketika Auditor meneruskan asesmen untuk ditinjau, atau ketika Penyetuju mengembalikan asesmen.

- Penyetuju menerima notifikasi ketika Peninjau meneruskan asesmen untuk persetujuan akhir.

- Semua pihak menerima notifikasi ketika asesmen disetujui atau ditutup.

5. Struktur Penilaian: Domain, Kategori, Subkategori, Kontrol

Penilaian dalam IKAS disusun secara hierarki bertingkat (berjenjang dari umum ke spesifik). Berikut penjelasannya dari tingkat paling atas sampai paling bawah:

Domain adalah kelompok besar area keamanan siber yang dinilai. Ada 4 domain utama, masing-masing diwakili oleh kode 2 huruf:

Setiap domain dipecah menjadi tingkatan yang lebih spesifik:

Domain (contoh: ID — Identifikasi) → Kategori (contoh: ID.AM — Asset Management / Pengelolaan Aset) → Subkategori (contoh: ID.AM-1) → Kontrol (contoh: ID.AM-1.a — pertanyaan spesifik yang harus dijawab)

6. Memahami Indeks Kematangan (Level 1–5)

Untuk setiap kontrol (pertanyaan), Pihak Terasesmen harus memilih indeks kematangan dari skala 1 sampai 5. Indeks ini menunjukkan seberapa baik kontrol tersebut sudah diterapkan. Berikut penjelasan detail setiap level:

7. Istilah-Istilah Penting dalam IKAS

Berikut daftar istilah yang sering muncul dalam IKAS beserta penjelasannya:

| Istilah | Penjelasan |

|---|---|

| Asesmen | Penilaian — proses mengevaluasi atau mengukur sesuatu. Dalam IKAS, asesmen adalah proses menilai tingkat kematangan keamanan siber. |

| Periode Asesmen | Jangka waktu tertentu (biasanya 1 tahun) di mana asesmen dilakukan. Contoh: "Periode Asesmen 2025" berarti penilaian untuk tahun 2025. |

| Sistem Elektronik | Sistem berbasis teknologi yang digunakan oleh instansi dan akan dinilai keamanan sibernya. Bisa berupa website, aplikasi, server, jaringan, sistem kontrol industri, atau perangkat IoT. Setiap periode asesmen menilai satu sistem elektronik. |

| Kontrol | Pertanyaan spesifik yang harus dijawab dalam asesmen. Setiap kontrol menanyakan tentang satu aspek keamanan siber tertentu. Contoh: "Apakah organisasi memiliki kebijakan keamanan informasi yang tertulis?" |

| Indeks Kematangan | Skor dari 1 sampai 5 yang menunjukkan tingkat penerapan sebuah kontrol. 1 = sangat awal, 5 = sangat matang dan inovatif. Lihat penjelasan detail di bagian 6 di atas. |

| Bukti Pendukung (Evidence) | Dokumen atau file yang membuktikan bahwa kontrol sudah diterapkan sesuai indeks yang dipilih. Contoh: SK kebijakan, SOP, tangkapan layar konfigurasi, log audit, sertifikat pelatihan. |

| Target Level | Level kematangan yang ingin dicapai oleh instansi. Ditetapkan saat membuat periode asesmen. Contoh: jika Target Level = 3, artinya instansi menargetkan semua kontrol minimal berada di Level 3 (Terdefinisi). |

| Gap / Kesenjangan | Selisih antara kondisi saat ini dengan target yang diinginkan. Contoh: jika saat ini di Level 2 dan targetnya Level 4, maka gap = 2 level. |

| Rencana Aksi Korektif (CAP) | Rencana Aksi Korektif (Corrective Action Plan) — rencana remediasi terpadu (CISO-grade) yang dihasilkan secara otomatis per kontrol untuk menutup kesenjangan dari level saat ini ke target. Berisi langkah-langkah konkret yang mencakup identifikasi, formalisasi, implementasi, monitoring, dan kesiapan audit. |

| CAPA | Tindakan Korektif dan Preventif (Corrective Action & Preventive Action) — tindakan korektif (memperbaiki masalah yang sudah terjadi) dan preventif (mencegah masalah terjadi lagi). Digunakan dalam modul Daftar Risiko. |

| Sektor IIV | Infrastruktur Informasi Vital — sektor-sektor penting yang jika terganggu dapat berdampak pada kepentingan umum, pelayanan publik, pertahanan, dan keamanan negara. Contoh: Energi, Keuangan, Transportasi, Kesehatan, Telekomunikasi. |

| SPBE | Sistem Pemerintahan Berbasis Elektronik — penyelenggaraan pemerintahan yang memanfaatkan teknologi informasi untuk memberikan layanan yang lebih baik kepada masyarakat. |

| MFA / 2FA | Multi-Factor Authentication / Two-Factor Authentication — metode keamanan login yang membutuhkan lebih dari sekadar password. Biasanya menggunakan kombinasi password + kode dari aplikasi authenticator di HP (TOTP). |

| TOTP | Time-based One-Time Password — kode 6 digit yang berubah setiap 30 detik, dihasilkan oleh aplikasi authenticator (contoh: Google Authenticator, Microsoft Authenticator). Digunakan untuk MFA di IKAS. |

| Ruang Lingkup | Area atau aspek yang dicakup oleh sebuah kontrol. Dalam IKAS ada beberapa ruang lingkup: Tata Kelola (kebijakan & prosedur), Teknologi (konfigurasi teknis), Sumber Daya Manusia (kompetensi orang), dan kombinasinya. |

| Read-Only / Terkunci | Status di mana data tidak bisa diubah lagi. Setelah asesmen disetujui oleh Penyetuju (tahap akhir), semua data asesmen menjadi hanya-baca untuk menjaga integritas dan nilai audit. |

| SK | Surat Keputusan — dokumen resmi dari pejabat berwenang yang menetapkan suatu kebijakan atau keputusan. Contoh: "SK Kepala Badan No. 123/2025 tentang Kebijakan Keamanan Informasi". SK adalah bukti utama bahwa kebijakan sudah diformalkan (Level 3 ke atas). |

| SOP | Standard Operating Procedure (Prosedur Operasi Standar) — dokumen yang menjelaskan langkah-langkah detail untuk menjalankan suatu aktivitas. Contoh: "SOP Backup Data Harian" berisi siapa yang bertanggung jawab, kapan dilakukan, bagaimana caranya, dan apa yang dilakukan jika gagal. |

| NSPK | Norma, Standar, Prosedur, dan Kriteria — istilah di pemerintahan Indonesia untuk dokumen-dokumen regulasi yang mengatur tata cara pelaksanaan suatu tugas. NSPK mencakup SK, SOP, pedoman, dan standar teknis. |

| CSIRT | Computer Security Incident Response Team — tim khusus yang bertugas menangani insiden keamanan siber. Jika terjadi serangan atau kebocoran data, CSIRT adalah tim yang pertama kali merespons dan mengkoordinasikan penanganan. |

| DRP | Disaster Recovery Plan (Rencana Pemulihan Bencana) — rencana tertulis yang menjelaskan langkah-langkah untuk memulihkan sistem IT setelah terjadi bencana atau gangguan besar. Contoh: rencana untuk memulihkan data dari backup jika server utama rusak. |

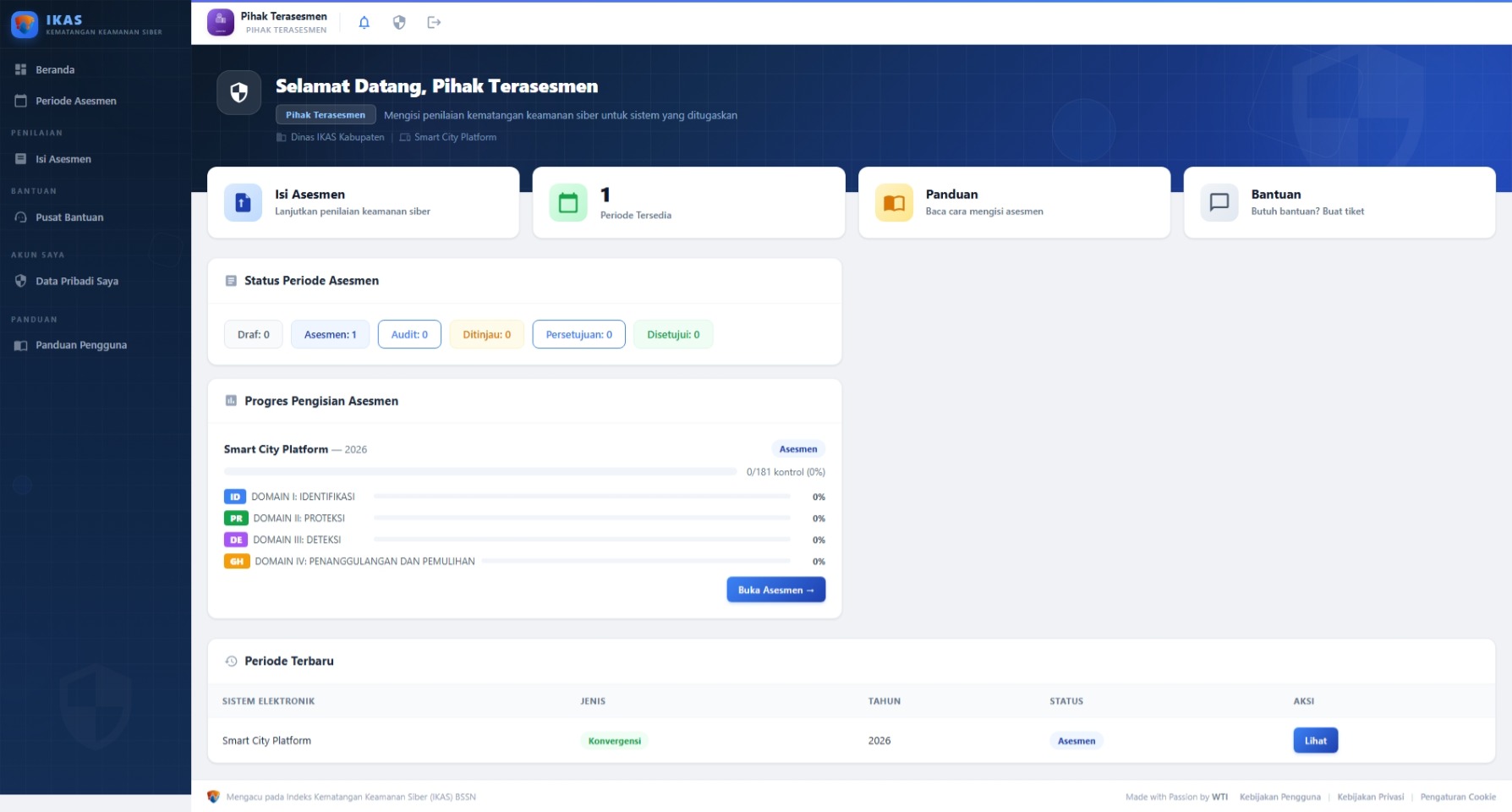

| Beranda (Dashboard) | Halaman utama yang muncul setelah login. Menampilkan banner selamat datang dengan nama, peran, deskripsi peran, serta instansi & sistem yang ditugaskan. Di bawahnya terdapat notifikasi (jika ada), aksi cepat, dan panel analitik 2 kolom yang ringkas — seperti progres asesmen, skor kematangan, dan status periode. Di IKAS, halaman ini disebut Beranda. |

| Sidebar | Menu navigasi yang terletak di sisi kiri layar. Berisi link ke semua halaman yang bisa Anda akses — seperti Beranda, Isi Asesmen, Kelola Instansi, Laporan, dll. Klik menu di sidebar untuk berpindah halaman. |

| Cookie Consent | Persetujuan Cookie — mekanisme yang meminta persetujuan Anda sebelum mengaktifkan cookie non-esensial. IKAS menggunakan banner cookie consent saat pertama kali Anda mengakses platform. Anda dapat mengatur preferensi cookie kapan saja melalui link "Pengaturan Cookie" di bagian bawah setiap halaman. |

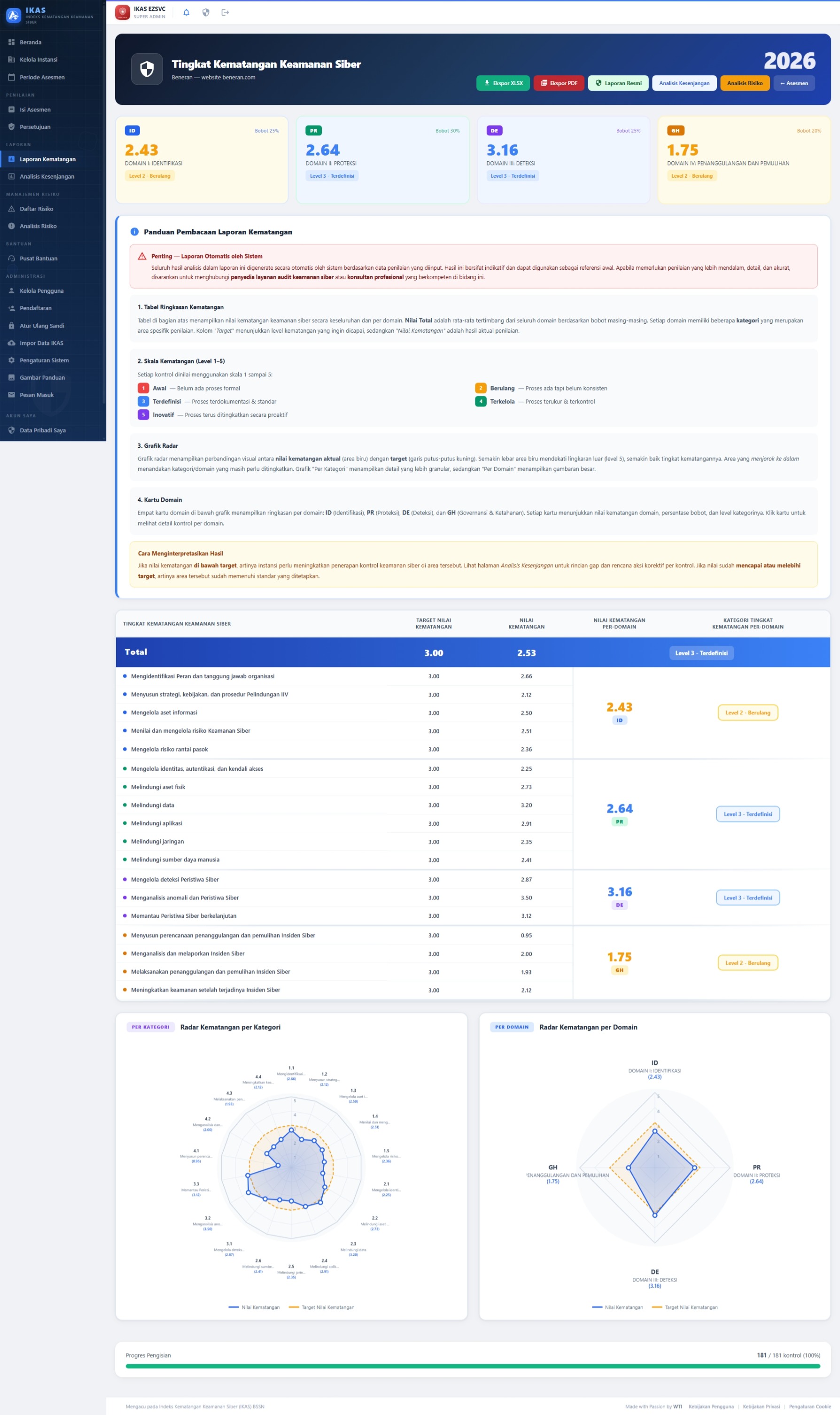

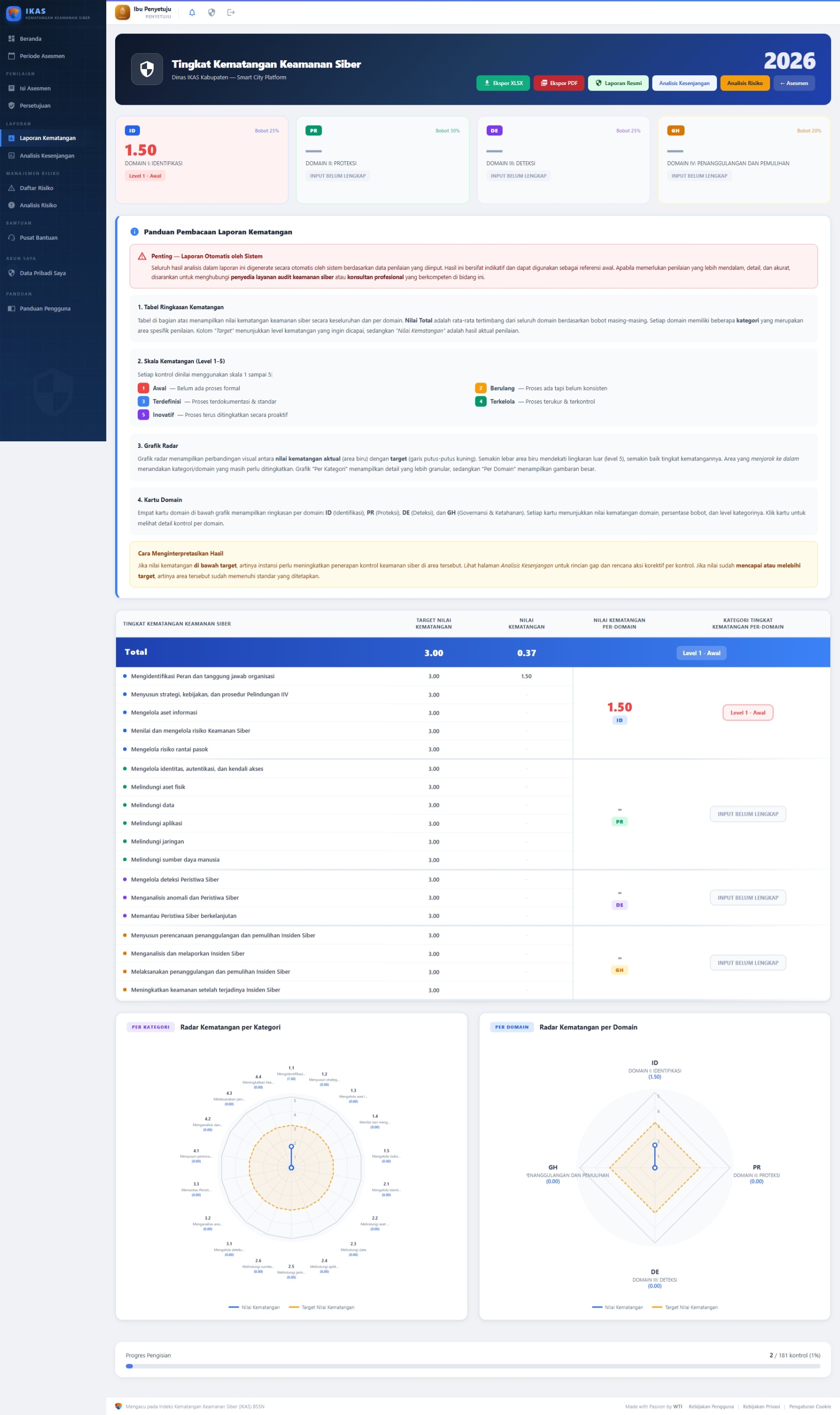

8. Fitur Laporan yang Dihasilkan IKAS

Setelah asesmen selesai dan disetujui, IKAS menghasilkan 4 jenis laporan dan analisis utama secara otomatis:

Setiap halaman laporan (Laporan Kematangan, Analisis Kesenjangan, Analisis Risiko) menyertakan Panduan Pembacaan dengan peringatan: seluruh hasil analisis digenerate secara otomatis oleh sistem dan bersifat indikatif. Apabila memerlukan penilaian yang lebih mendalam dan akurat, disarankan untuk menghubungi penyedia layanan audit keamanan siber atau konsultan profesional yang berkompeten.

9. Mulai Menggunakan IKAS

Sekarang Anda sudah memahami dasar-dasar IKAS. Lanjutkan membaca panduan sesuai peran Anda:

- Belum punya akun? Baca Panduan Registrasi untuk mendaftarkan instansi dan akun baru.

- Sudah punya akun sebagai Admin Instansi? Baca Panduan Admin Instansi untuk mulai mengelola instansi dan asesmen.

- Ditugaskan mengisi asesmen (Pihak Terasesmen)? Baca Panduan Pihak Terasesmen untuk memahami cara mengisi penilaian.

- Ditugaskan sebagai Auditor? Baca Panduan Auditor untuk memahami proses validasi jawaban dan bukti pendukung (tahap 1).

- Ditugaskan sebagai Peninjau (Reviewer)? Baca Panduan Peninjau untuk memahami proses tinjauan teknis (tahap 2).

- Ditugaskan sebagai Penyetuju (Approver)? Baca Panduan Penyetuju untuk memahami proses persetujuan akhir (tahap 3).

Panduan Registrasi Akun Baru

Langkah-langkah lengkap mendaftarkan instansi dan akun baru di IKAS, termasuk penjelasan detail setiap kolom yang harus diisi

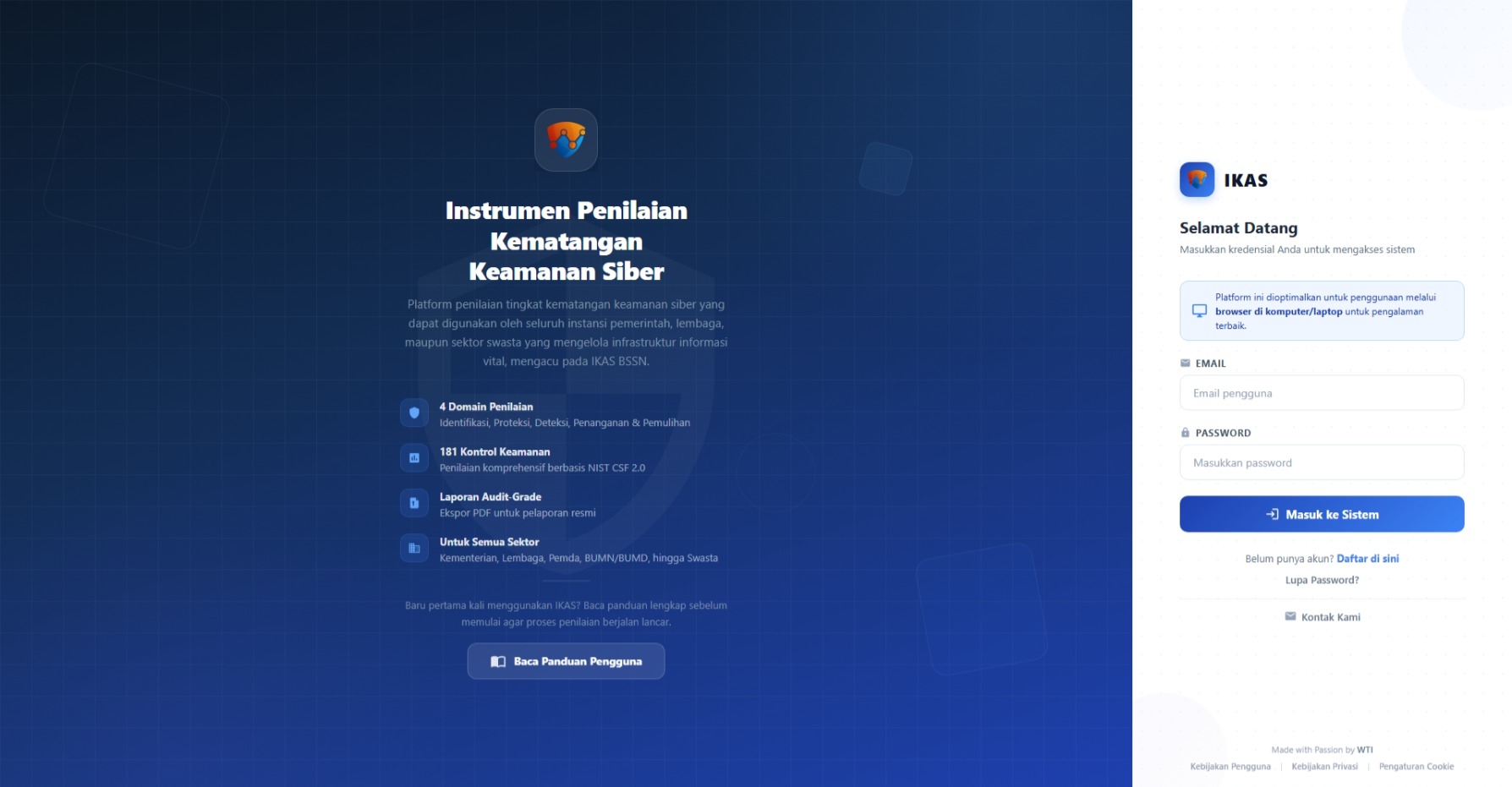

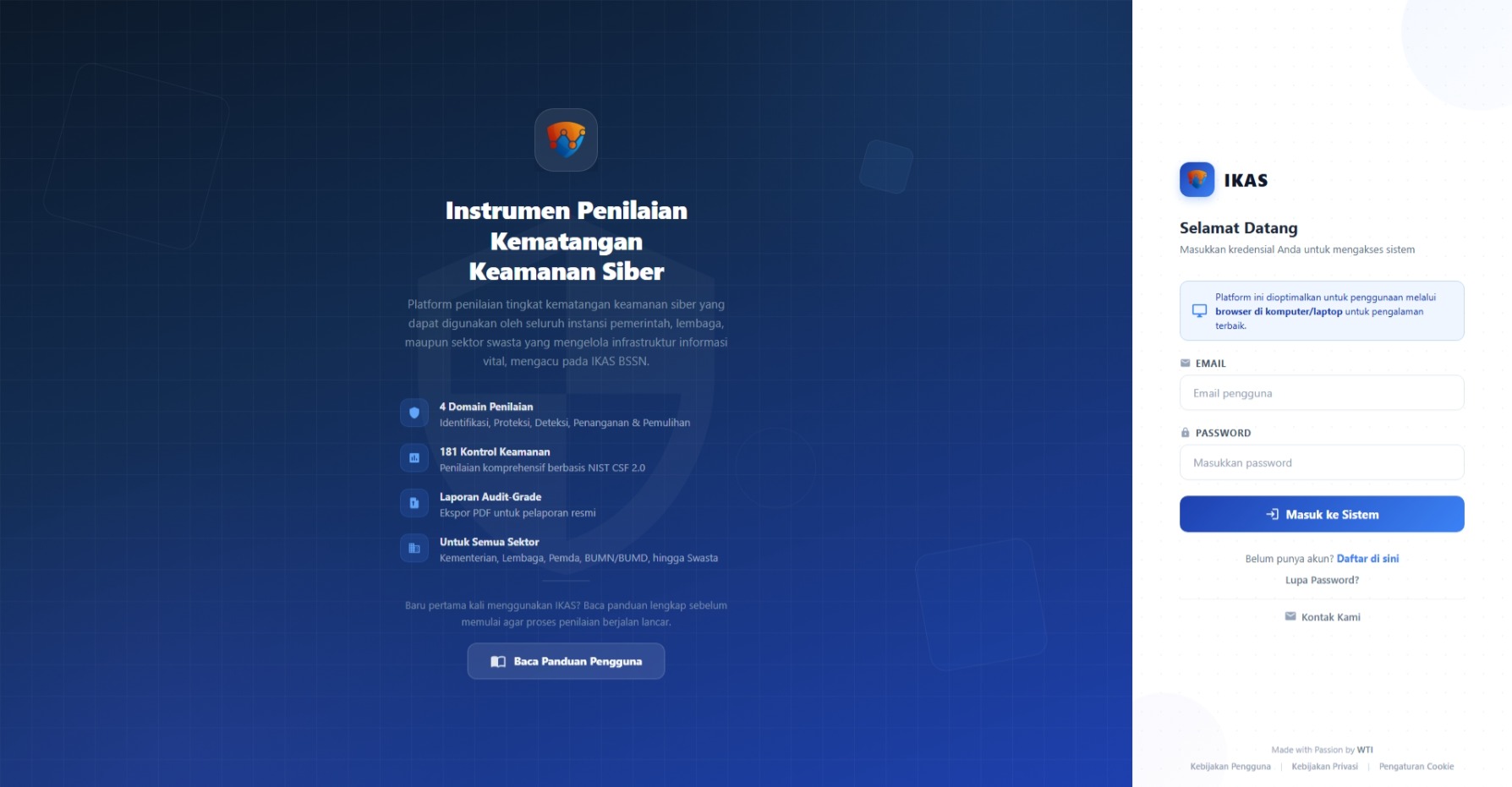

1. Membuka Halaman Registrasi

Buka aplikasi IKAS melalui browser (Google Chrome, Mozilla Firefox, atau Microsoft Edge). Pada halaman login, Anda akan melihat beberapa link di bawah tombol "Masuk ke Sistem":

- "Daftar di sini" — klik link ini untuk membuka halaman registrasi instansi baru

- "Lupa Password?" — untuk meminta reset password (jika Anda sudah punya akun)

- "Kontak Kami" — untuk menghubungi pengelola platform (pertanyaan umum, kendala teknis, atau permintaan bimbingan teknis / bimtek IKAS) melalui formulir kontak

Di bagian paling bawah halaman login (footer), terdapat juga link "Kebijakan Pengguna" dan "Kebijakan Privasi" yang membuka halaman kebijakan di tab baru.

Di sisi kanan halaman login, terdapat panel informasi yang menampilkan ringkasan tentang IKAS beserta tombol "Baca Panduan Pengguna" yang akan membuka halaman panduan lengkap ini di tab baru.

Anda juga bisa langsung mengakses halaman registrasi dengan menambahkan /register di akhir URL IKAS.

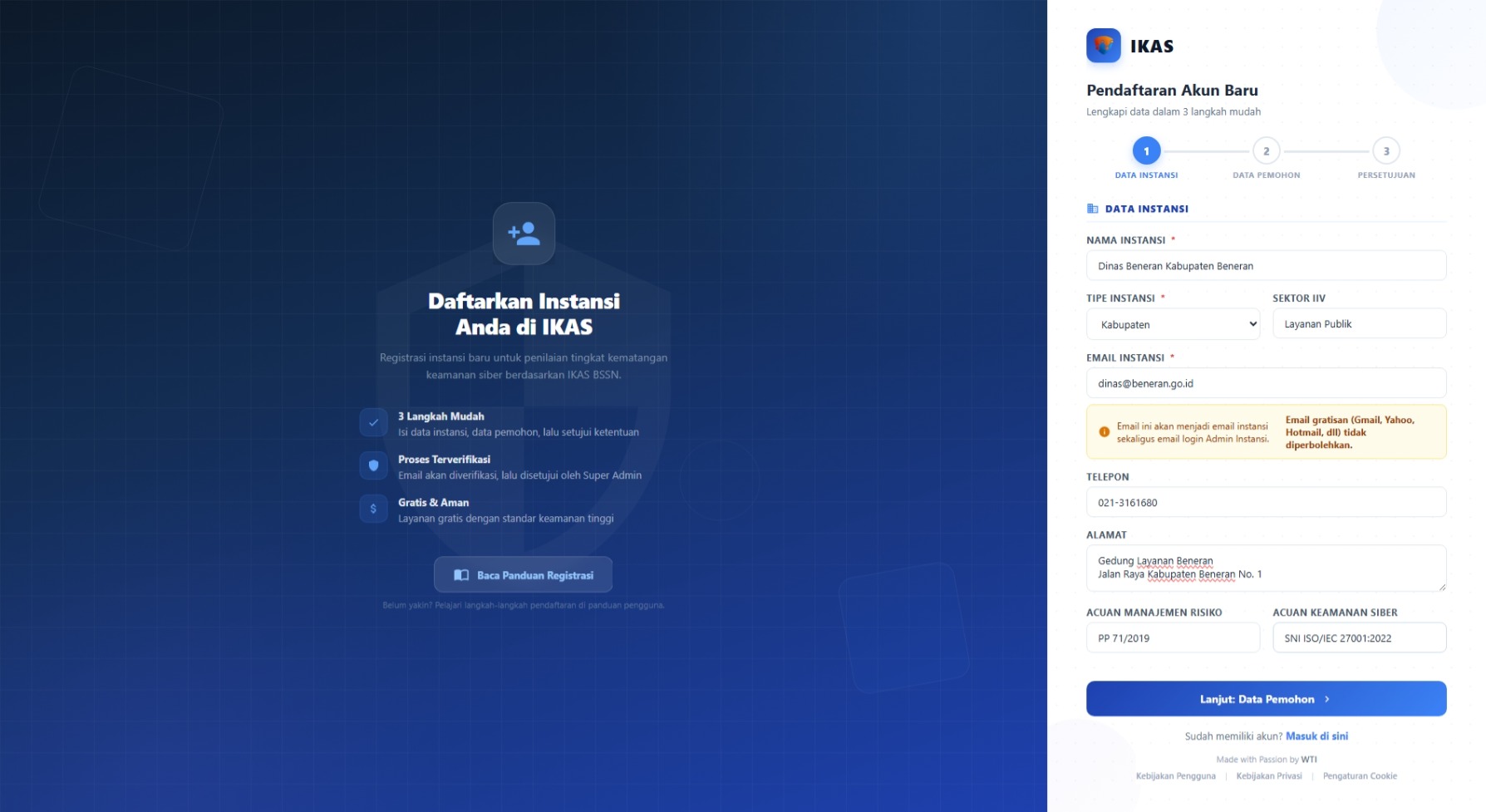

2. Mengisi Formulir Pendaftaran

Formulir pendaftaran terdiri dari 3 bagian: Data Instansi, Data Pemohon, dan Keamanan Akun. Berikut penjelasan detail untuk setiap kolom:

Bagian A — Data Instansi

Data ini menjelaskan tentang instansi/organisasi Anda. Isi sesuai dengan data resmi instansi.

| Tipe | Penjelasan & Contoh |

|---|---|

| Kementerian | Lembaga pemerintah tingkat pusat yang dipimpin oleh menteri dan bertanggung jawab kepada presiden. Contoh: Kementerian Kesehatan, Kementerian Pendidikan, Kementerian Keuangan, Kementerian Pertahanan. |

| Lembaga | Lembaga pemerintah non-kementerian (LPNK), lembaga negara, atau badan pemerintah lainnya. Contoh: BSSN, BPS, BPKP, LKPP, Badan Pom, KPK, LIPI/BRIN, Bank Indonesia. |

| Provinsi | Pemerintah daerah tingkat provinsi, termasuk dinas-dinas di bawahnya. Contoh: Pemerintah Provinsi DKI Jakarta, Dinas Kominfo Provinsi Jawa Tengah. |

| Kabupaten | Pemerintah daerah tingkat kabupaten. Contoh: Pemerintah Kabupaten Bandung, Dinas Kominfo Kabupaten Sleman. |

| Kota | Pemerintah daerah tingkat kota. Contoh: Pemerintah Kota Surabaya, Dinas Kominfo Kota Yogyakarta. |

| BUMN | Badan Usaha Milik Negara — perusahaan yang seluruh atau sebagian besar modalnya dimiliki negara. Contoh: PT Telkom Indonesia, PT PLN, PT Pertamina, PT Pos Indonesia, Bank Mandiri. |

| Swasta | Perusahaan swasta, organisasi non-pemerintah, atau entitas privat lainnya yang ingin melakukan asesmen keamanan siber. Contoh: PT Tokopedia, Yayasan pendidikan, Rumah sakit swasta, Perusahaan fintech. |

Sektor IIV adalah bidang-bidang yang sangat penting bagi kelangsungan hidup masyarakat dan negara. Jika sistem informasi di sektor ini diserang atau terganggu, dampaknya bisa sangat luas.

• Energi — PLN, Pertamina, PGN (listrik padam = seluruh aktivitas terhenti)

• Keuangan & Perbankan — Bank Indonesia, OJK, bank-bank (gangguan = transaksi keuangan lumpuh)

• Transportasi — Penerbangan, kereta api, pelabuhan (gangguan = mobilitas terhambat)

• Kesehatan — Rumah sakit, sistem e-Health (gangguan = nyawa terancam)

• Telekomunikasi — Telkom, operator seluler (gangguan = komunikasi terputus)

• Pangan & Pertanian — Sistem distribusi pangan

• Pertahanan & Keamanan — TNI, Polri, intelijen

• Layanan Publik — e-Government, SIPD, dukcapil

Jika instansi Anda tidak termasuk dalam sektor IIV di atas, Anda boleh mengosongkan kolom ini.

Manajemen Risiko adalah proses mengidentifikasi, menganalisis, dan mengelola risiko (hal-hal buruk yang mungkin terjadi) supaya dampaknya bisa diminimalkan. Acuan adalah standar atau kerangka kerja yang dijadikan pedoman dalam menjalankan manajemen risiko tersebut.

Analogi sederhana: Bayangkan Anda akan membangun rumah. Sebelum membangun, Anda perlu menghitung risiko apa saja yang bisa terjadi (gempa, banjir, kebakaran), lalu memutuskan cara mengatasinya (pondasi anti gempa, saluran air, APAR). "Acuan manajemen risiko" adalah buku pedoman yang mengajarkan Anda bagaimana cara menghitung dan mengelola risiko tersebut secara sistematis.

Apa itu? ISO 31000 adalah standar internasional yang diterbitkan oleh International Organization for Standardization (ISO), organisasi dunia yang membuat standar untuk berbagai bidang. ISO 31000 adalah panduan tentang cara mengelola risiko secara umum, berlaku untuk semua jenis organisasi (pemerintah, swasta, besar, kecil).

Apa isinya? Memberikan prinsip, kerangka kerja, dan proses manajemen risiko: mulai dari identifikasi risiko, analisis dampak, evaluasi, hingga mitigasi (tindakan mengurangi risiko).

Mengapa penting? Ini adalah acuan paling umum digunakan di dunia, termasuk di Indonesia. Banyak instansi pemerintah dan perusahaan menggunakan ISO 31000 sebagai dasar kebijakan manajemen risikonya.

Analogi: Seperti "buku resep umum" untuk mengelola risiko — bisa dipakai untuk semua jenis organisasi dan situasi.

Contoh penerapan: Instansi yang menggunakan ISO 31000 biasanya memiliki dokumen Risk Register (daftar risiko) dan melakukan Risk Assessment (penilaian risiko) secara berkala.

Apa itu? COSO ERM adalah kerangka kerja manajemen risiko yang dibuat oleh Committee of Sponsoring Organizations of the Treadway Commission (COSO), sebuah organisasi internasional yang terdiri dari 5 asosiasi profesi keuangan dan akuntansi terbesar di dunia.

Apa bedanya dengan ISO 31000? COSO ERM lebih fokus pada tata kelola perusahaan (corporate governance) dan keuangan. Jika ISO 31000 seperti buku resep umum, COSO ERM lebih seperti "buku resep khusus untuk restoran besar" — lebih detail untuk organisasi yang sudah mapan.

Apa isinya? 5 komponen utama: Tata Kelola & Budaya, Strategi & Penetapan Tujuan, Performa, Tinjauan & Revisi, serta Informasi, Komunikasi & Pelaporan.

Mengapa penting? Banyak digunakan oleh BUMN, bank, dan perusahaan besar di Indonesia karena kesesuaiannya dengan standar audit dan pelaporan keuangan.

Contoh penerapan: Bank-bank besar di Indonesia menggunakan COSO ERM untuk mengelola risiko kredit, risiko operasional, dan risiko pasar.

Apa itu? Ini adalah peraturan resmi pemerintah Indonesia yang dikeluarkan oleh Badan Siber dan Sandi Negara (BSSN). "Perban" adalah singkatan dari "Peraturan Badan".

Apa isinya? Mengatur tentang Sistem Pengamanan dalam Penyelenggaraan Sistem Elektronik. Isinya mencakup kewajiban penyelenggara sistem elektronik untuk menerapkan keamanan informasi, melakukan penilaian risiko, dan melaporkan insiden keamanan siber.

Mengapa penting? Peraturan ini bersifat mengikat secara hukum bagi penyelenggara sistem elektronik di Indonesia, terutama yang mengelola Infrastruktur Informasi Vital (IIV). Jika instansi Anda adalah penyelenggara sistem elektronik, peraturan ini wajib dipatuhi.

Analogi: Jika ISO 31000 adalah "buku panduan umum", maka Perban BSSN ini adalah "undang-undang lalu lintas" — bukan sekadar saran, tapi aturan yang harus diikuti.

Contoh penerapan: Instansi yang mengacu pada Perban ini wajib memiliki Tim Tanggap Insiden Siber (CSIRT), melakukan audit keamanan, dan melaporkan insiden keamanan ke BSSN.

Apa itu? PP 71/2019 adalah Peraturan Pemerintah yang merupakan turunan dari UU ITE (Undang-Undang Informasi dan Transaksi Elektronik). "PP" artinya Peraturan Pemerintah, yaitu aturan yang dibuat oleh presiden untuk melaksanakan undang-undang.

Apa isinya? Mengatur secara detail tentang:

• Kewajiban penyelenggara sistem elektronik (PSE) dalam menjaga keamanan, keandalan, dan kerahasiaan data

• Klasifikasi sistem elektronik (strategis, tinggi, rendah)

• Perlindungan data pribadi (sebelum UU PDP terbit)

• Tata kelola dan pengawasan sistem elektronik

Mengapa penting? PP ini adalah dasar hukum utama yang mengatur kewajiban keamanan bagi semua penyelenggara sistem elektronik di Indonesia, baik pemerintah maupun swasta. Pelanggaran terhadap PP ini dapat dikenai sanksi administratif.

Analogi: Jika sistem elektronik Anda seperti "kendaraan di jalan", maka PP 71/2019 adalah "buku aturan lalu lintas" yang wajib diikuti semua pengendara.

Contoh penerapan: Semua aplikasi e-Government, platform fintech, dan marketplace diwajibkan mendaftar dan memenuhi standar keamanan sesuai PP ini.

Apa itu? Beberapa instansi memiliki kebijakan atau pedoman manajemen risiko sendiri yang dibuat secara internal, biasanya dalam bentuk Surat Keputusan (SK), Standar Operasional Prosedur (SOP), atau pedoman tertulis lainnya.

Mengapa ada yang membuat sendiri? Karena setiap instansi memiliki karakteristik, risiko, dan kebutuhan yang berbeda. Kebijakan internal biasanya mengadopsi sebagian dari standar internasional (seperti ISO 31000) dan disesuaikan dengan konteks lokal instansi.

Contoh: "Pedoman Manajemen Risiko TI Dinas Kominfo Kota Surabaya", "SOP Manajemen Risiko Keamanan Informasi PT Telkom Indonesia".

Jika instansi Anda menggunakan ini: Tuliskan nama dokumen kebijakan internal tersebut di kolom Acuan Manajemen Risiko.

Acuan Keamanan Siber adalah standar atau kerangka kerja yang digunakan sebagai pedoman dalam menerapkan keamanan siber (perlindungan sistem komputer, jaringan, dan data dari serangan digital) di organisasi.

Analogi sederhana: Jika organisasi Anda adalah sebuah "benteng", maka acuan keamanan siber adalah buku panduan pertahanan benteng — isinya menjelaskan bagaimana membangun tembok yang kuat, menempatkan penjaga, mengunci pintu gerbang, dan apa yang harus dilakukan jika ada penyerang.

Apa itu? NIST CSF 2.0 adalah kerangka kerja keamanan siber yang dibuat oleh NIST (National Institute of Standards and Technology), sebuah lembaga pemerintah Amerika Serikat yang bertugas mengembangkan standar teknologi. Versi 2.0 adalah versi terbaru yang dirilis tahun 2024.

Apa isinya? NIST CSF membagi keamanan siber menjadi 6 fungsi utama:

• Govern (Tata Kelola) — kebijakan dan strategi keamanan

• Identify (Identifikasi) — mengenali aset dan risiko

• Protect (Proteksi) — membangun perlindungan

• Detect (Deteksi) — mendeteksi serangan/ancaman

• Respond (Respons) — merespons insiden keamanan

• Recover (Pemulihan) — memulihkan layanan setelah insiden

Mengapa penting? NIST CSF adalah acuan utama yang digunakan IKAS ini. BSSN mengadaptasi NIST CSF untuk membuat instrumen penilaian kematangan keamanan siber Indonesia. Jadi jika Anda menggunakan IKAS, secara tidak langsung Anda sudah mengacu pada NIST CSF 2.0.

Analogi: NIST CSF seperti "kurikulum lengkap pertahanan benteng" — mencakup semua aspek dari perencanaan, perlindungan, deteksi, hingga pemulihan setelah serangan.

Siapa yang cocok? Semua jenis organisasi. NIST CSF dirancang fleksibel — bisa digunakan oleh instansi kecil maupun besar, pemerintah maupun swasta.

Apa itu? ISO/IEC 27001 adalah standar internasional yang dibuat oleh ISO (International Organization for Standardization) dan IEC (International Electrotechnical Commission). Standar ini mengatur cara membangun, menerapkan, memelihara, dan terus meningkatkan Sistem Manajemen Keamanan Informasi (SMKI) di organisasi.

Apa bedanya dengan NIST CSF?

• NIST CSF lebih seperti "panduan/framework" — fleksibel, bisa diterapkan sebagian

• ISO 27001 lebih seperti "sertifikasi/ujian" — Anda bisa diaudit dan mendapat sertifikat resmi ISO 27001 yang diakui secara internasional

Apa isinya? ISO 27001 berisi 93 kontrol keamanan yang dikelompokkan dalam 4 tema: Organisasi, Orang, Fisik, dan Teknologi. Contoh kontrol: kebijakan keamanan informasi, kontrol akses, enkripsi, backup, manajemen insiden.

Mengapa penting? ISO 27001 adalah standar keamanan informasi paling diakui di dunia. Banyak instansi pemerintah dan perusahaan Indonesia yang sudah atau sedang mengejar sertifikasi ISO 27001 sebagai bukti bahwa mereka serius mengelola keamanan informasi.

Analogi: Jika NIST CSF adalah "panduan membangun benteng yang kuat", maka ISO 27001 adalah "ujian sertifikasi yang membuktikan benteng Anda memang sudah memenuhi standar internasional".

Contoh penerapan: Bank Indonesia, beberapa kementerian, dan perusahaan teknologi besar Indonesia sudah tersertifikasi ISO 27001.

Apa itu? CIS Controls adalah daftar 18 kontrol keamanan siber yang paling penting, disusun berdasarkan prioritas dari yang paling kritis hingga yang bersifat pelengkap. Dibuat oleh Center for Internet Security (CIS), sebuah organisasi nirlaba internasional yang fokus pada keamanan siber.

Apa bedanya dengan standar lain? CIS Controls lebih praktis dan langsung bisa diterapkan. Jika ISO 27001 adalah "kurikulum lengkap", CIS Controls adalah "daftar 18 hal terpenting yang harus dilakukan dulu" — cocok untuk organisasi yang baru memulai perjalanan keamanan siber.

Contoh isi CIS Controls:

• Kontrol 1: Inventaris dan Pengendalian Aset Perangkat Keras (tahu semua perangkat yang terhubung)

• Kontrol 2: Inventaris dan Pengendalian Aset Perangkat Lunak (tahu semua software yang dipakai)

• Kontrol 3: Perlindungan Data (enkripsi, backup)

• Kontrol 4: Konfigurasi Aman (setting perangkat dengan benar)

• Kontrol 5: Manajemen Akun (siapa yang boleh akses apa)

Analogi: Jika keamanan siber adalah "menjaga rumah dari pencuri", CIS Controls adalah "checklist 18 langkah terpenting": kunci pintu, pasang CCTV, nyalakan alarm, simpan barang berharga di brankas, dst.

Siapa yang cocok? Sangat cocok untuk instansi yang baru mulai menerapkan keamanan siber dan ingin tahu harus mulai dari mana.

Apa itu? COBIT adalah kerangka kerja untuk tata kelola dan manajemen teknologi informasi (IT Governance) yang dibuat oleh ISACA (Information Systems Audit and Control Association), sebuah asosiasi profesional internasional di bidang audit dan keamanan sistem informasi.

Apa bedanya dengan standar keamanan siber lain? COBIT lebih luas cakupannya — bukan hanya tentang keamanan, tapi tentang seluruh tata kelola IT: bagaimana IT dikelola, diawasi, dan diselaraskan dengan tujuan bisnis organisasi. Keamanan siber hanyalah salah satu bagiannya.

Apa isinya? COBIT 2019 (versi terbaru) berisi 40 tujuan tata kelola dan manajemen yang mencakup: perencanaan strategis IT, pengelolaan anggaran IT, manajemen risiko IT, keamanan informasi, manajemen perubahan, dan lainnya.

Mengapa penting? Banyak digunakan oleh instansi pemerintah Indonesia yang menerapkan SPBE (Sistem Pemerintahan Berbasis Elektronik), karena COBIT memberikan panduan lengkap tentang cara mengelola IT secara profesional.

Analogi: Jika NIST CSF dan ISO 27001 fokus pada "keamanan benteng", COBIT fokus pada "bagaimana mengelola seluruh kerajaan secara efisien" — termasuk keuangan, sumber daya, dan strategi, di mana keamanan benteng hanyalah salah satu aspek.

Siapa yang cocok? Instansi atau perusahaan yang ingin mengelola seluruh aspek IT secara profesional, bukan hanya keamanan saja.

Apa itu? SNI ISO/IEC 27001:2022 adalah adopsi resmi Indonesia dari standar internasional ISO/IEC 27001. "SNI" artinya Standar Nasional Indonesia, yang diterbitkan oleh BSN (Badan Standardisasi Nasional). Isinya sama persis dengan ISO 27001 internasional, tetapi sudah diadaptasi dan diterjemahkan ke bahasa Indonesia.

Apa bedanya dengan ISO/IEC 27001? Secara isi, tidak ada perbedaan — keduanya adalah standar yang sama. Perbedaannya hanya:

• ISO/IEC 27001 diterbitkan oleh ISO internasional (dalam bahasa Inggris)

• SNI ISO/IEC 27001:2022 diterbitkan oleh BSN Indonesia (tersedia dalam bahasa Indonesia)

Mengapa penting? Beberapa regulasi Indonesia mewajibkan penggunaan versi SNI untuk sertifikasi di Indonesia. Jadi jika instansi Anda ingin mendapat sertifikasi keamanan informasi yang diakui di Indonesia, gunakan SNI ISO/IEC 27001:2022.

Analogi: Seperti buku teks internasional yang sudah "diterjemahkan dan disahkan" oleh pemerintah Indonesia supaya bisa digunakan secara resmi di Indonesia.

Apa itu? Beberapa instansi memiliki kebijakan keamanan siber internal yang dibuat sendiri, biasanya dalam bentuk SK Kepala Daerah/Menteri, SOP Keamanan Informasi, atau Pedoman Pengamanan Sistem Elektronik.

Mengapa ada yang membuat sendiri? Kebijakan internal biasanya mengambil sebagian dari standar internasional dan disesuaikan dengan kebutuhan, anggaran, dan kapasitas instansi.

Contoh: "SK Gubernur tentang Kebijakan Keamanan Informasi", "SOP Pengamanan Jaringan Dinas Kominfo", "Pedoman Keamanan Siber PT Pertamina".

Jika instansi Anda menggunakan ini: Tuliskan nama dokumen kebijakan internal tersebut di kolom Acuan Keamanan Siber.

Bagian B — Data Pemohon

Data ini tentang Anda sebagai orang yang mendaftarkan instansi. Anda akan menjadi Admin Instansi pertama setelah pendaftaran disetujui.

Bagian C — Keamanan Akun (Password)

Karena IKAS menangani data keamanan siber yang bersifat sensitif, password Anda harus memenuhi standar keamanan yang tinggi:

| Persyaratan | Penjelasan |

|---|---|

| Minimal 12 karakter | Password harus terdiri dari minimal 12 karakter. Semakin panjang semakin aman. Disarankan 14-20 karakter. |

| Huruf besar (A-Z) | Minimal mengandung satu huruf kapital. Contoh: A, B, K |

| Huruf kecil (a-z) | Minimal mengandung satu huruf kecil. Contoh: a, b, k |

| Angka (0-9) | Minimal mengandung satu angka. Contoh: 1, 7, 0 |

| Simbol/karakter khusus | Minimal mengandung satu simbol. Contoh: !, @, #, $, %, ^, &, * |

Keamanan$iber2025!, IKAS_Admin#Bssn99, P@ssw0rd!Instansi2025

password123, admin2025, nama instansi, tanggal lahir, atau kata-kata umum. Password ini sangat mudah diretas oleh penyerang.

Masukkan password yang sama persis di kedua kolom (Password dan Konfirmasi Password).

Bagian D — Verifikasi Keamanan (CAPTCHA)

Di bagian akhir formulir terdapat CAPTCHA — yaitu gambar berisi teks acak yang harus Anda ketik ulang. Ini adalah langkah keamanan untuk membuktikan bahwa Anda adalah manusia, bukan program otomatis (bot).

- Lihat gambar CAPTCHA yang ditampilkan

- Ketik teks yang terlihat pada gambar ke dalam kolom input

- Jika teks pada gambar sulit dibaca, klik tombol refresh (ikon panah melingkar) di samping gambar untuk mendapatkan teks baru

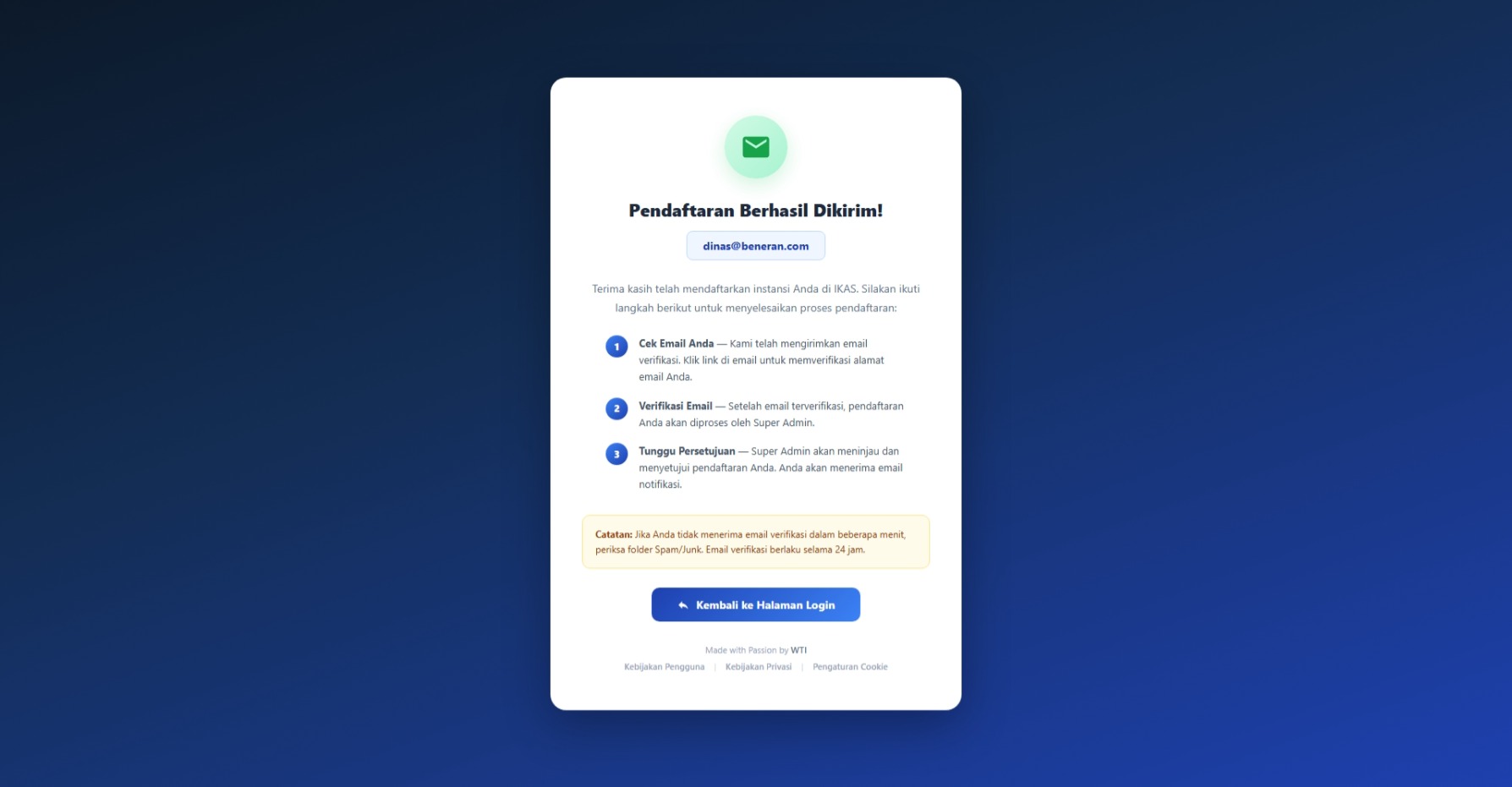

3. Mengirim Pendaftaran

Setelah semua kolom wajib terisi dengan benar, klik tombol "Daftarkan Akun" di bagian bawah formulir.

Sistem akan melakukan pengecekan:

- Apakah semua kolom wajib sudah terisi?

- Apakah format email valid?

- Apakah email sudah pernah digunakan sebelumnya? (setiap email hanya bisa digunakan untuk satu akun)

- Apakah password memenuhi semua persyaratan keamanan?

- Apakah password dan konfirmasi password sama?

- Apakah kode CAPTCHA (verifikasi keamanan) diisi dengan benar?

Jika ada yang kurang atau salah, sistem akan menampilkan pesan kesalahan berwarna merah di bagian atas halaman. Perbaiki data yang bermasalah dan coba lagi.

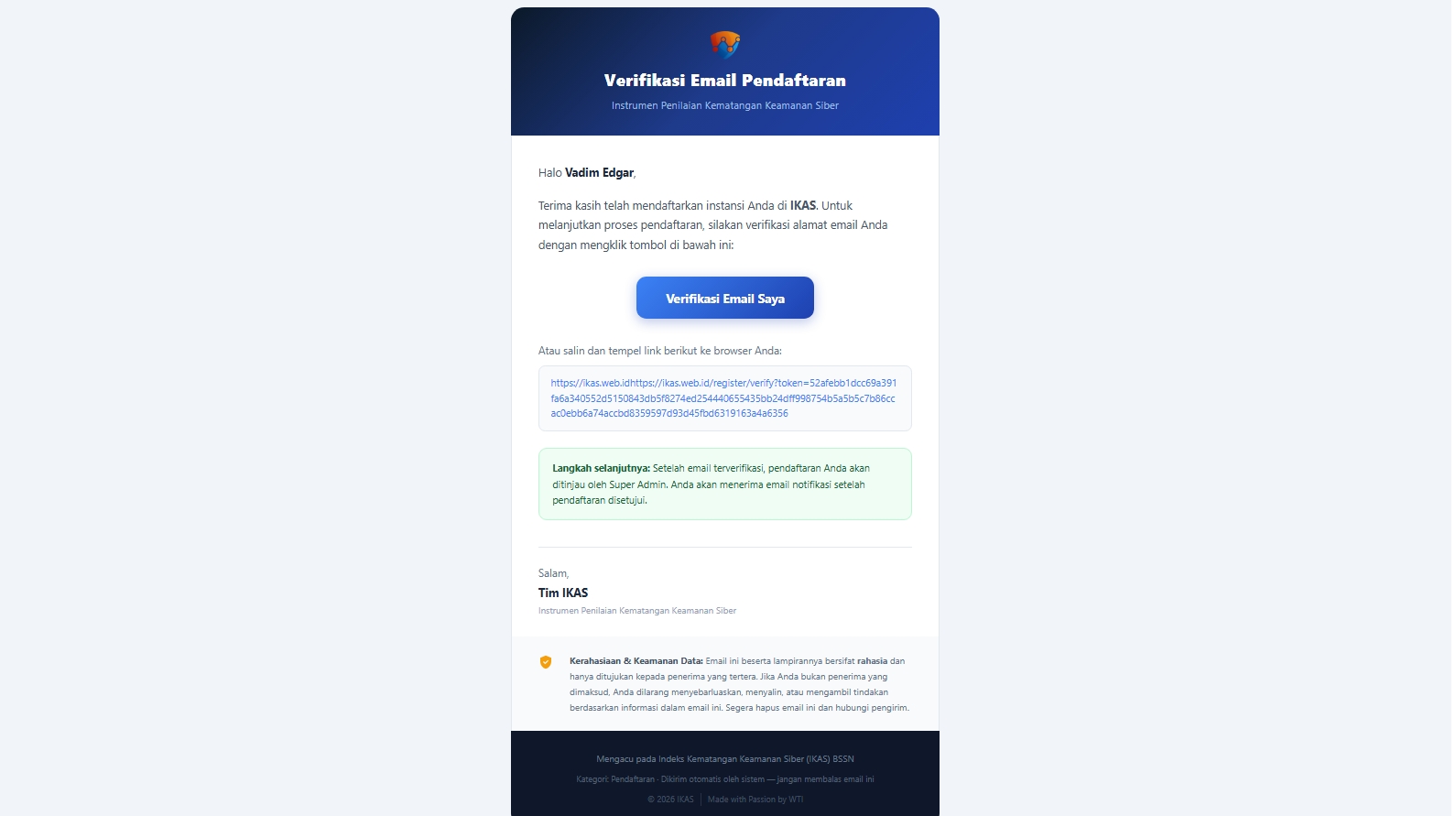

4. Verifikasi Email

Segera setelah pendaftaran berhasil dikirim, IKAS akan mengirim email ke alamat yang Anda daftarkan. Email ini berisi link verifikasi yang harus Anda klik untuk membuktikan bahwa email tersebut benar milik Anda.

Langkah-langkah:

- Buka inbox email Anda (gunakan email yang sama dengan yang didaftarkan)

- Cari email dari IKAS dengan subjek "Verifikasi Email Pendaftaran"

- Buka email tersebut

- Klik tombol "Verifikasi Email Saya" di dalam email

- Anda akan diarahkan ke halaman IKAS yang mengkonfirmasi bahwa email sudah terverifikasi

- Periksa folder Spam/Junk di email Anda — kadang email otomatis masuk ke folder spam

- Pastikan Anda mengecek email yang benar (email yang sama dengan yang didaftarkan)

- Tunggu beberapa menit — pengiriman email bisa memakan waktu 1-5 menit

- Jika setelah 30 menit masih belum menerima email, hubungi administrator IKAS

5. Menunggu Persetujuan Super Admin

Setelah email berhasil diverifikasi, pendaftaran Anda belum langsung aktif. Pendaftaran Anda masuk ke antrian untuk ditinjau oleh Super Admin (pengelola platform IKAS).

Proses persetujuan manual oleh Super Admin diperlukan untuk:

- Verifikasi identitas — Memastikan yang mendaftar benar-benar mewakili instansi tersebut

- Mencegah penyalahgunaan — Mencegah pendaftaran palsu atau duplikat

- Keamanan data — IKAS berisi data sensitif tentang keamanan siber instansi, sehingga akses harus dikontrol ketat

Super Admin akan meninjau data pendaftaran Anda dan memberikan salah satu keputusan:

6. Login Pertama Kali

Setelah menerima email bahwa pendaftaran disetujui, Anda bisa langsung login:

- Buka halaman login IKAS

- Masukkan Email yang Anda daftarkan

- Masukkan Password yang Anda buat saat registrasi

- Klik "Masuk ke Sistem"

Anda akan masuk ke beranda IKAS dengan peran Admin Instansi. Dari sini Anda bisa mulai mengelola instansi, menambah sistem elektronik, membuat periode asesmen, dan menambah pengguna (Pihak Terasesmen dan Peninjau).

7. Lupa Password

Jika Anda lupa password, IKAS menyediakan fitur Lupa Password yang juga memerlukan persetujuan Super Admin (untuk keamanan):

- Di halaman login, klik link "Lupa Password?"

- Masukkan email yang terdaftar di IKAS

- Opsional: tulis alasan kenapa perlu reset password

- Klik "Kirim Permintaan"

- Permintaan Anda akan dikirim ke Super Admin untuk ditinjau

- Jika disetujui, Anda akan menerima email berisi password baru sementara

- Login dengan password baru tersebut, lalu segera ganti dengan password pilihan Anda sendiri

Panduan Admin Instansi

Mengelola profil instansi, sistem elektronik, periode asesmen dengan penugasan 4 peran, pengguna, dan menutup asesmen

1. Login & Beranda

Buka halaman login IKAS melalui browser dan masukkan:

- Email — alamat email yang Anda daftarkan saat registrasi

- Password — password yang Anda buat saat registrasi

Jika instansi Anda mengaktifkan MFA (Multi-Factor Authentication), Anda juga akan diminta memasukkan kode 6 digit dari aplikasi authenticator (seperti Google Authenticator atau Microsoft Authenticator).

MFA adalah lapisan keamanan tambahan saat login. Selain memasukkan password, Anda juga harus memasukkan kode verifikasi yang dihasilkan oleh aplikasi di HP Anda. Kode ini berubah setiap 30 detik, sehingga meskipun seseorang mengetahui password Anda, mereka tetap tidak bisa login tanpa HP Anda.

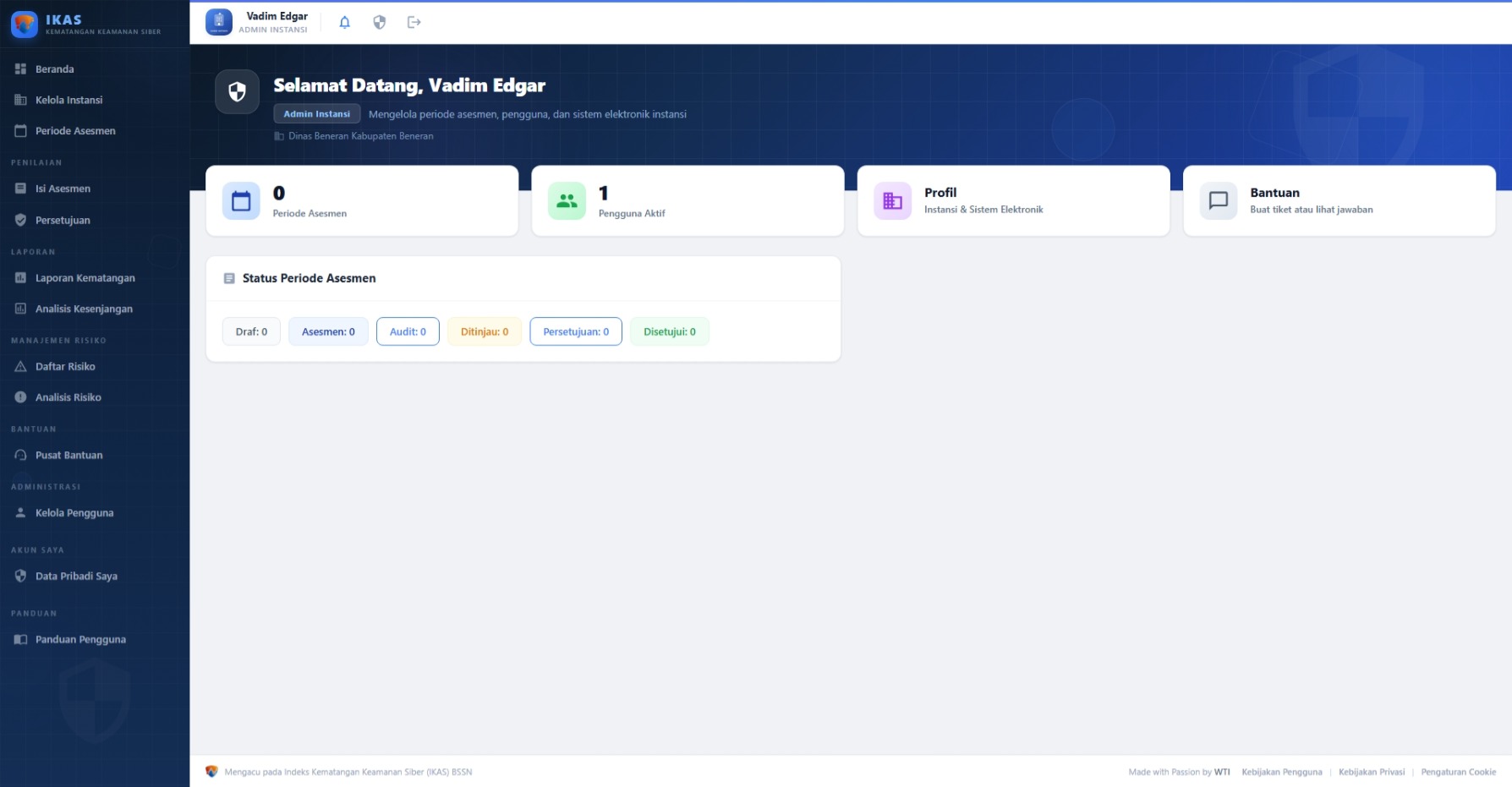

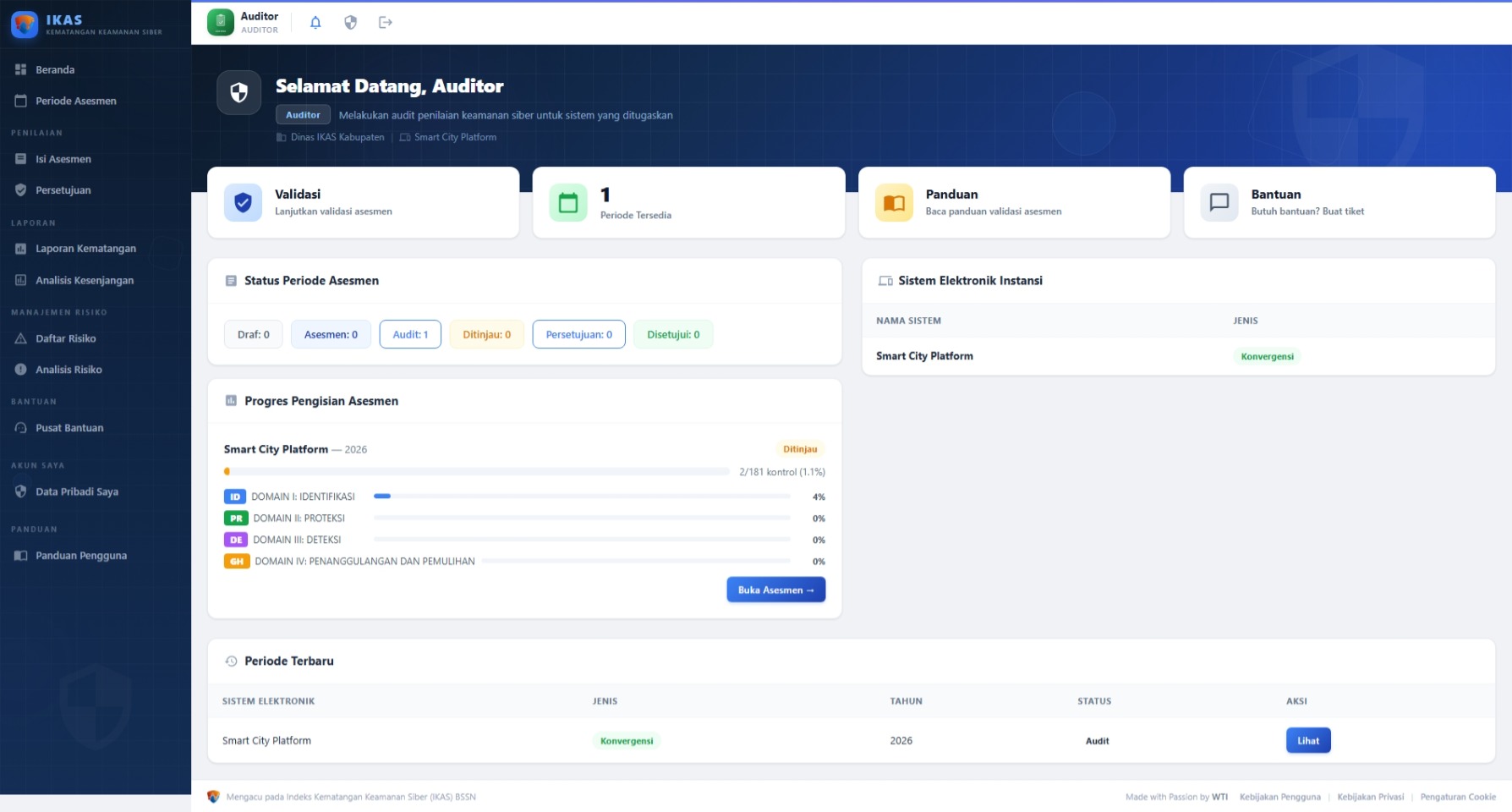

Setelah login berhasil, Anda akan melihat Beranda (halaman utama) yang menampilkan tata letak ringkas dan profesional:

- Banner Selamat Datang — menampilkan nama Anda, peran (Admin Instansi) beserta deskripsi tugas, dan nama instansi

- Notifikasi (jika ada) — muncul tepat di bawah banner biru, menampilkan pembaruan status asesmen atau informasi penting lainnya

- Aksi Cepat — tombol pintasan: Periode Asesmen, Kelola Pengguna, Profil Instansi, Pantau Asesmen, Laporan Kematangan, dan Pusat Bantuan

- Panel Kiri — Status Periode Asesmen dan Progres Pengisian per domain

- Panel Kanan — Skor Kematangan Terakhir (jika ada periode disetujui) dan Sistem Elektronik Instansi

- Periode Terbaru — tabel periode asesmen terkini

Di sisi kiri layar terdapat sidebar — yaitu menu navigasi berupa daftar link yang bisa Anda klik untuk berpindah antar halaman. Menu yang tersedia untuk Admin Instansi dikelompokkan sebagai berikut:

Asesmen:

- Beranda — halaman utama setelah login, menampilkan ringkasan analitik

- Kelola Instansi — melihat dan mengedit profil instansi serta sistem elektronik

- Periode Asesmen — membuat dan mengelola periode penilaian

- Isi Asesmen — melihat formulir asesmen dan memantau progres pengisian

Laporan:

- Laporan Kematangan — melihat laporan tingkat kematangan keamanan siber

- Analisis Kesenjangan — melihat analisis kesenjangan dan rencana aksi korektif

Manajemen Risiko:

- Daftar Risiko — mengelola daftar risiko (risk register) dan CAPA

- Analisis Risiko — melihat analisis risiko otomatis dan peta risiko (heat map)

Peninjauan:

- Persetujuan — memvalidasi, meninjau, dan menyetujui asesmen melalui 3 tahap (Audit, Tinjauan, Persetujuan)

Bantuan:

- Pusat Bantuan — sistem tiket bantuan dan komunikasi internal

Administrasi:

- Kelola Pengguna — menambah dan mengelola pengguna (Auditor, Pihak Terasesmen, Peninjau, Penyetuju)

Panduan:

- Panduan Pengguna — membuka halaman panduan lengkap di tab baru

Di bagian paling bawah sidebar terdapat link "Kebijakan Pengguna" dan "Kebijakan Privasi".

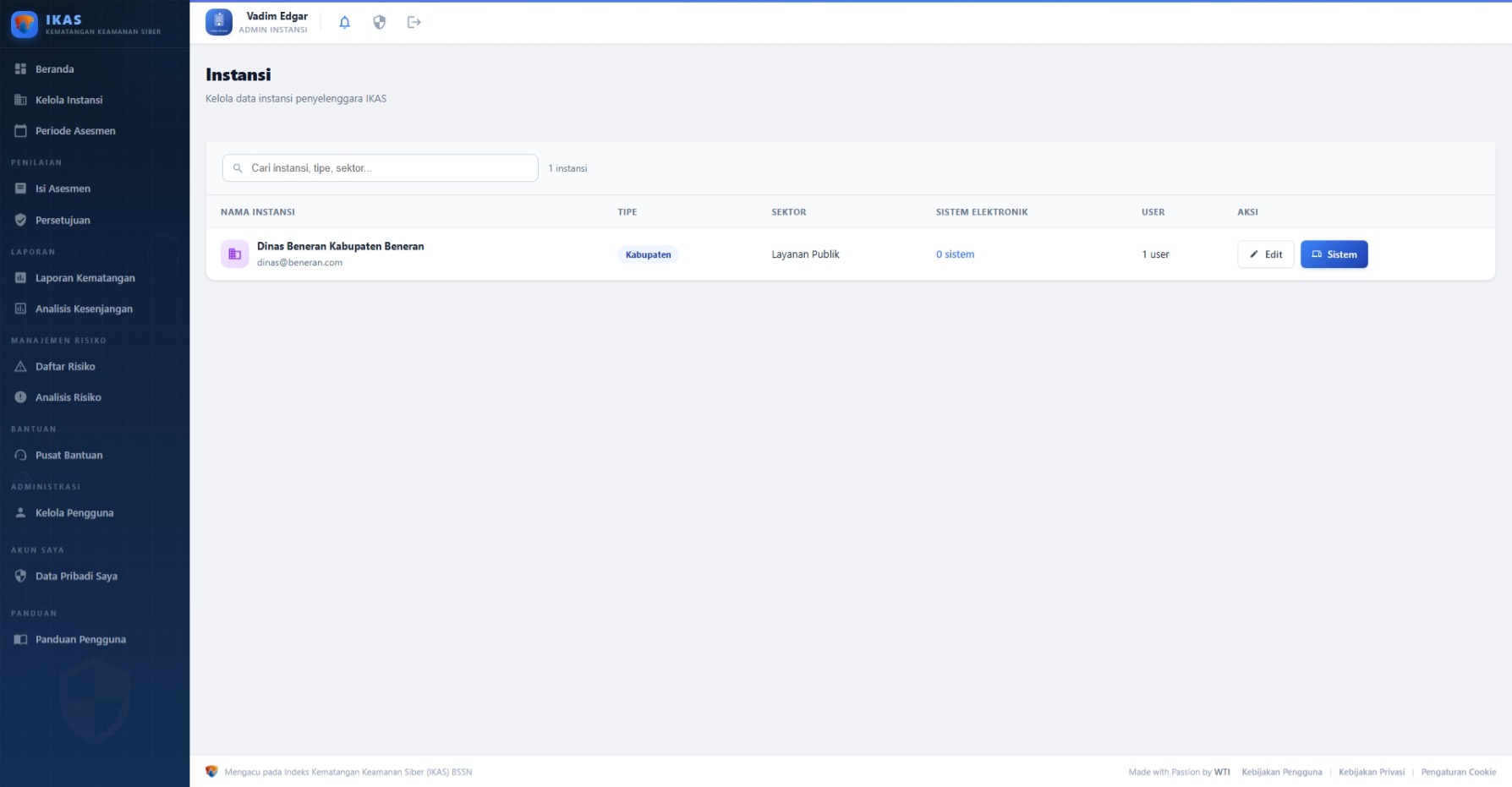

2. Mengelola Profil Instansi

Klik menu "Kelola Instansi" di sidebar (menu navigasi di sisi kiri layar). Di sini Anda dapat melihat dan memperbarui informasi instansi Anda:

| Data | Keterangan |

|---|---|

| Nama Instansi | Nama resmi instansi (dapat diubah jika ada perubahan nama resmi) |

| Tipe | Kementerian, Lembaga, Provinsi, Kabupaten, Kota, BUMN, atau Swasta |

| Email & Telepon | Email kontak dan nomor telepon instansi |

| Sektor IIV | Sektor Infrastruktur Informasi Vital (lihat penjelasan di Panduan Registrasi) |

| Alamat | Alamat lengkap kantor instansi |

| Acuan Manajemen Risiko | Framework manajemen risiko yang digunakan (contoh: ISO 31000) |

| Acuan Keamanan Siber | Framework keamanan siber yang digunakan (contoh: NIST CSF 2.0, ISO 27001) |

Klik tombol "Edit" untuk memperbarui data. Setelah selesai, klik "Simpan".

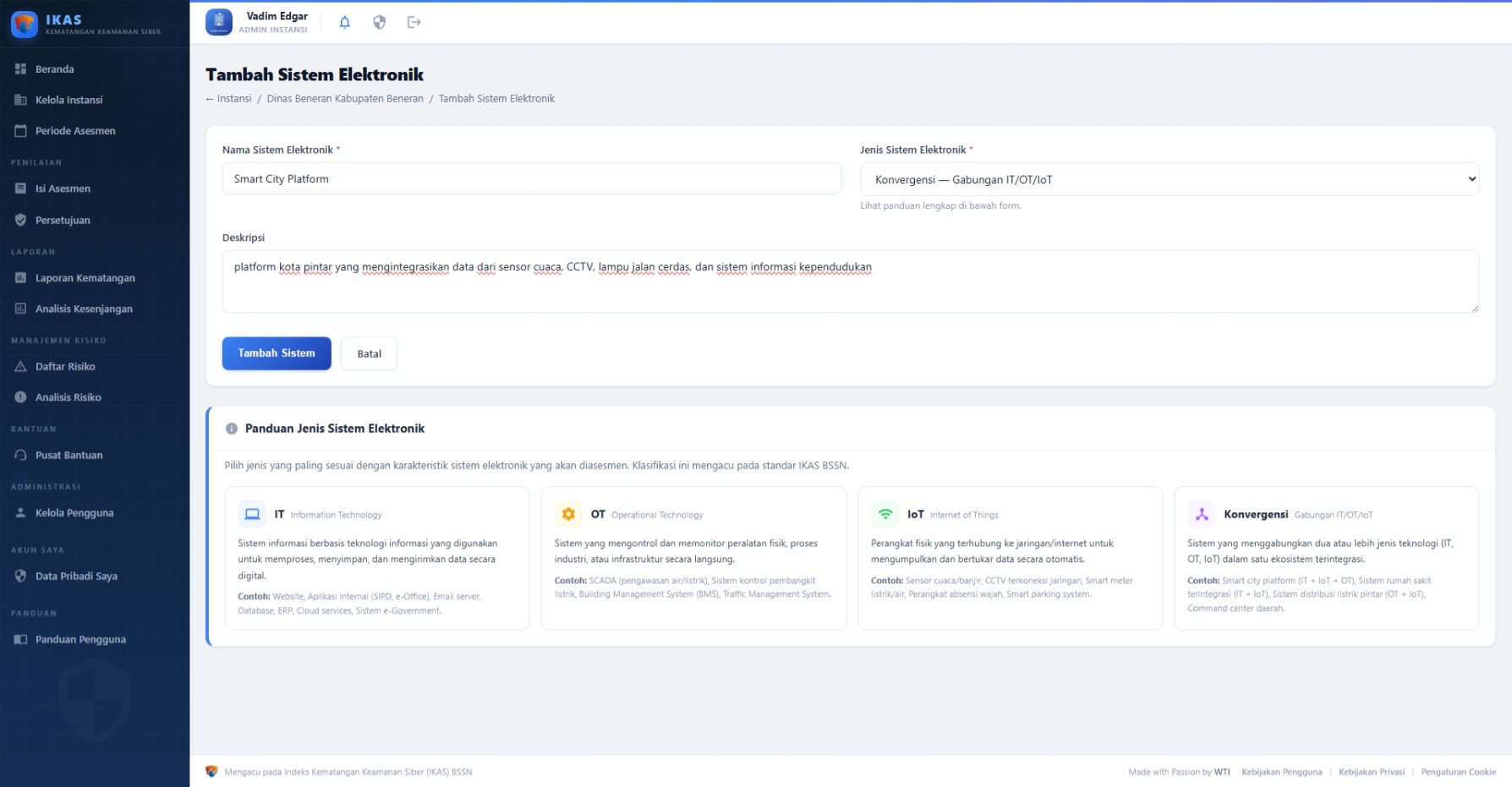

3. Menambah Sistem Elektronik

Sebelum memulai asesmen, Anda harus menambahkan Sistem Elektronik yang akan dinilai keamanan sibernya.

Sistem Elektronik adalah serangkaian perangkat dan prosedur elektronik yang berfungsi mempersiapkan, mengumpulkan, mengolah, menganalisis, menyimpan, menampilkan, mengumumkan, mengirimkan, dan/atau menyebarkan informasi elektronik.

Dalam bahasa sederhana: semua sistem berbasis teknologi yang digunakan oleh instansi Anda — mulai dari website, aplikasi, server, jaringan, sampai sistem kontrol mesin di pabrik.

Di halaman detail instansi, klik tombol "Tambah Sistem Elektronik". Isi informasi berikut:

Berikut penjelasan detail untuk setiap jenis sistem elektronik:

Ciri-ciri: Beroperasi di komputer/server, menangani data digital, diakses melalui jaringan/internet, digunakan oleh pengguna (manusia) untuk bekerja.

• Website resmi instansi — portal informasi publik yang diakses masyarakat

• Aplikasi internal — SIPD (Sistem Informasi Pemerintahan Daerah), e-Office (surat menyurat elektronik), e-Budgeting

• Email server — sistem email organisasi (contoh: Microsoft Exchange, Zimbra)

• Database — penyimpanan data seperti MySQL, PostgreSQL, Oracle

• ERP — Enterprise Resource Planning (SAP, Oracle ERP) untuk mengelola proses bisnis

• Cloud services — layanan berbasis cloud seperti Google Workspace, Microsoft 365, AWS

• Sistem e-Government — LAPOR!, SPBE, portal perizinan online

Ciri-ciri: Terhubung langsung ke peralatan fisik (motor, valve, sensor), beroperasi secara real-time, gangguan bisa berdampak fisik langsung (listrik padam, air berhenti mengalir, mesin berhenti).

• SCADA (Supervisory Control and Data Acquisition) — sistem pengawasan dan pengendalian jarak jauh, misalnya untuk pengawasan distribusi air minum atau jaringan listrik

• Sistem kontrol pembangkit listrik — mengatur operasi turbin, generator, dan distribusi daya

• BMS (Building Management System) — mengontrol AC, lift, pencahayaan, dan sistem kebakaran di gedung

• Traffic Management System — mengatur lampu lalu lintas di persimpangan jalan

• DCS (Distributed Control System) — sistem kontrol di pabrik petrokimia, pengolahan minyak

Ciri-ciri: Perangkat fisik kecil dengan sensor/aktuator, terhubung ke internet/jaringan, mengirim data otomatis, biasanya berjumlah banyak dan tersebar.

• Sensor cuaca/banjir — sensor yang dipasang di sungai untuk memonitor ketinggian air secara otomatis

• CCTV terkoneksi jaringan (IP Camera) — kamera pengawas yang bisa diakses dari jarak jauh via internet

• Smart meter listrik/air — meteran yang mengirim data penggunaan secara otomatis ke pusat (tidak perlu dicatat manual)

• Perangkat absensi wajah (face recognition) — alat absensi pegawai yang menggunakan pengenalan wajah

• Smart parking system — sensor di area parkir yang mendeteksi ketersediaan tempat parkir

• Wearable health device — alat pemantau kesehatan pasien di rumah sakit

Ciri-ciri: Terdiri dari komponen IT (server, database, aplikasi) + komponen OT/IoT (sensor, kontrol fisik), data dari perangkat fisik diolah oleh sistem informasi, keputusan bisa dibuat secara otomatis berdasarkan data real-time.

• Smart City Platform (IT + IoT + OT) — platform kota pintar yang mengintegrasikan data dari sensor cuaca, CCTV, lampu jalan cerdas, dan sistem informasi kependudukan

• Sistem rumah sakit terintegrasi (IT + IoT) — SIMRS yang terhubung dengan alat monitor pasien dan perangkat medis

• Sistem distribusi listrik pintar / Smart Grid (OT + IoT) — jaringan listrik yang menggunakan smart meter dan sensor untuk optimasi distribusi

• Command Center daerah (IT + IoT + OT) — pusat kendali yang memonitor lalu lintas, keamanan, cuaca, dan layanan publik secara real-time

• Sistem pelabuhan modern (IT + OT + IoT) — integrasi antara sistem logistik, crane otomatis, dan sensor container

4. Membuat Periode Asesmen

Periode Asesmen adalah satu siklus penilaian kematangan keamanan siber untuk satu sistem elektronik dalam satu tahun tertentu. Setiap periode asesmen berdiri sendiri dan memiliki hasilnya masing-masing.

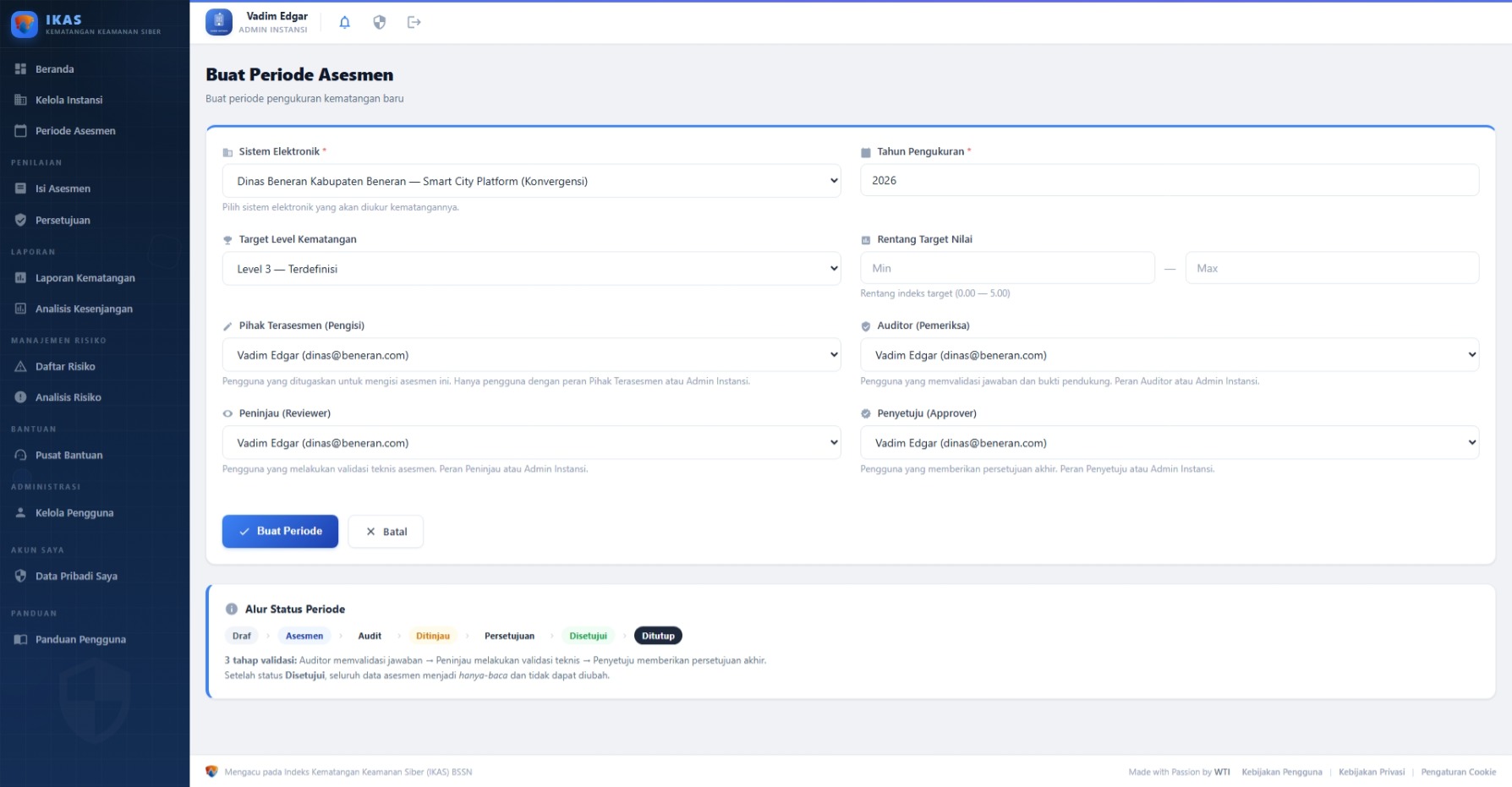

Klik menu "Periode Asesmen" di sidebar, lalu klik tombol "Buat Periode Baru". Isi informasi berikut:

Target Level adalah ambisi organisasi Anda. Pertimbangkan faktor-faktor ini:

- Kondisi saat ini — Jika instansi baru mulai, target Level 3 sudah ambisius dan realistis

- Sifat data yang dikelola — Instansi yang mengelola data sensitif (keuangan, kesehatan, pertahanan) sebaiknya menarget Level 4 atau 5

- Regulasi — Beberapa regulasi mewajibkan level tertentu

- Sumber daya — Target harus realistis sesuai anggaran dan SDM yang tersedia

• Instansi yang baru pertama kali asesmen → Target Level 3 (Terdefinisi)

• Instansi yang sudah pernah asesmen sebelumnya → Target Level 4 (Terkelola)

• Instansi di sektor IIV kritis (energi, keuangan, pertahanan) → Target Level 4 atau 5

Setelah dibuat, periode asesmen akan berstatus "Draf" — artinya siap untuk diisi oleh Pihak Terasesmen.

Setiap periode asesmen memiliki status yang berubah seiring proses berjalan:

5. Mengelola Pengguna

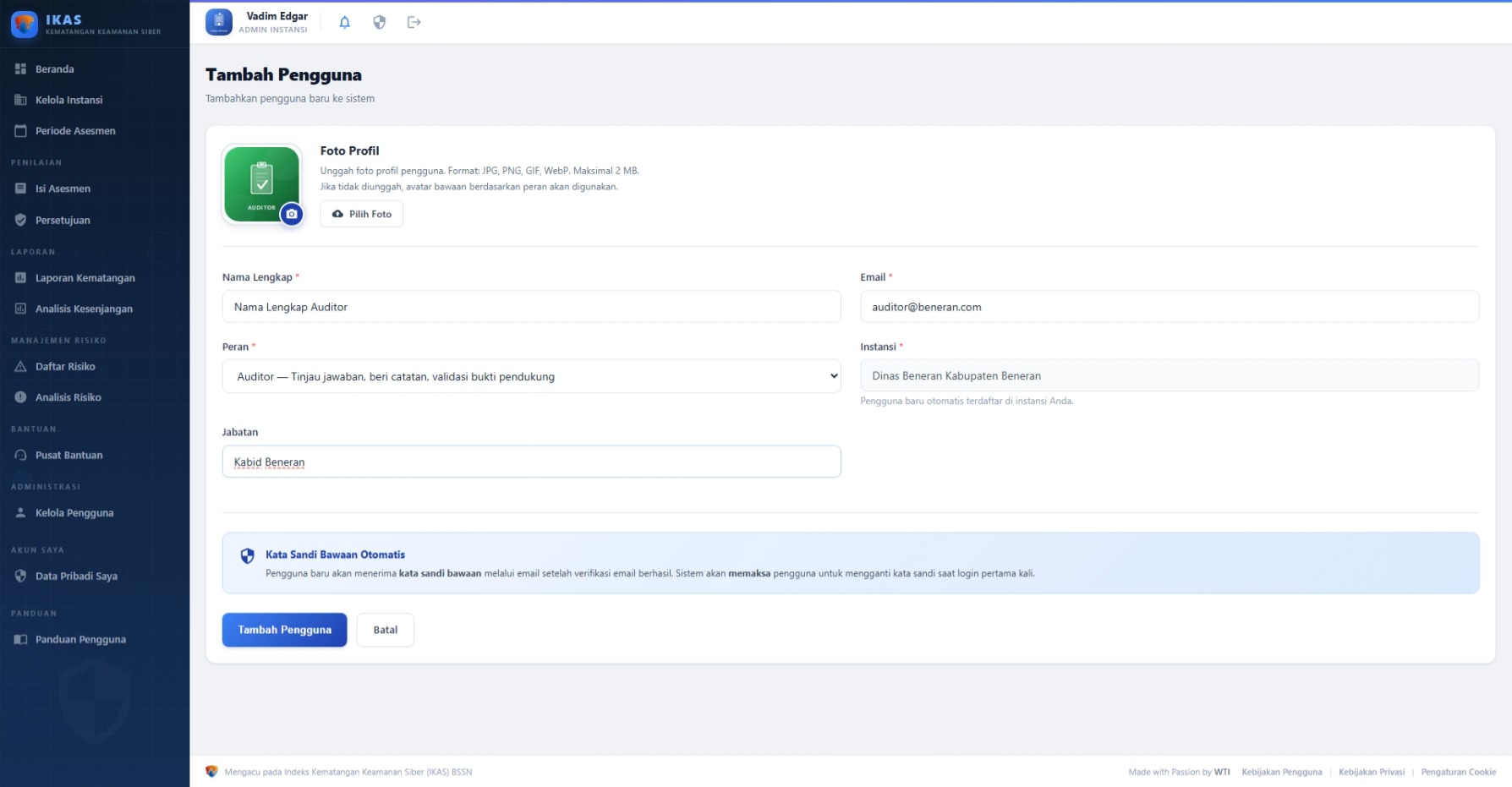

Untuk menjalankan asesmen, Anda perlu menambahkan pengguna dengan peran yang sesuai. Klik menu "Kelola Pengguna" di sidebar, lalu klik "Tambah Pengguna".

Pengguna yang baru ditambahkan akan menerima email verifikasi beserta kredensial login (password yang digenerate oleh sistem secara acak). Mereka wajib mengganti password saat login pertama kali.

6. Pemantauan Progres Asesmen

Setelah Pihak Terasesmen mulai mengisi asesmen, Anda bisa memantau progresnya. Klik menu "Isi Asesmen" di sidebar dan pilih periode yang aktif.

Anda akan melihat informasi berikut untuk setiap domain:

- Bilah progres (progress bar) — persentase kontrol yang sudah terisi (contoh: 45/120 kontrol = 37.5%)

- Status per subkategori — mana yang sudah lengkap dan mana yang belum

- Jumlah evidence terupload — berapa banyak bukti yang sudah diunggah

Gunakan informasi ini untuk mengingatkan Pihak Terasesmen jika ada bagian yang belum terisi menjelang tenggat waktu.

7. Laporan & Analisis

Setelah asesmen diisi dan disetujui oleh Penyetuju (persetujuan akhir tahap 3), Anda dapat mengakses 3 jenis laporan melalui menu di sidebar:

| Laporan | Isi & Manfaat | Export |

|---|---|---|

| Laporan Kematangan | Menampilkan indeks kematangan keseluruhan dan per domain. Dilengkapi radar chart (grafik berbentuk jaring laba-laba) yang memvisualisasikan perbandingan antara skor saat ini dan target. Juga menampilkan detail per kategori dan status tiap domain (Level 1-5). | PDF, XLSX |

| Analisis Kesenjangan & Rencana Aksi Korektif | Menampilkan kesenjangan (gap) antara kondisi saat ini dengan target, untuk setiap kontrol yang belum mencapai target. Sistem menghasilkan satu rencana aksi korektif terpadu (CISO-grade) per kontrol — mencakup identifikasi, formalisasi, implementasi, monitoring, dan kesiapan audit — beserta prioritas dan analisis risiko. | |

| Analisis Risiko | Menampilkan identifikasi risiko otomatis berdasarkan kontrol dengan indeks rendah. Dilengkapi skor risiko, peta risiko visual (heat map) berupa tabel warna, tingkat severitas, dampak, kemungkinan, dan rekomendasi mitigasi. Juga termasuk Daftar Risiko (Risk Register) dan pemantauan CAPA. |

Setiap halaman laporan memiliki tombol "Ekspor PDF" berwarna merah di bagian atas halaman. Klik tombol ini untuk membuka versi cetak yang bisa disimpan sebagai file PDF melalui browser.

Di setiap halaman laporan terdapat Panduan Pembacaan dengan peringatan bahwa seluruh hasil analisis digenerate secara otomatis oleh sistem dan bersifat indikatif. Untuk penilaian yang lebih mendalam, hubungi penyedia layanan audit keamanan siber atau konsultan profesional.

Panduan Pihak Terasesmen

Mengisi penilaian kematangan keamanan siber — memahami domain, kontrol, indeks kematangan 1–5, mengunggah bukti, dan mengirim ke Auditor

- Beranda — ringkasan progres asesmen dan aksi cepat

- Periode Asesmen — daftar periode yang ditugaskan kepada Anda

- Isi Asesmen — formulir pengisian penilaian

- Pusat Bantuan — buat tiket jika membutuhkan bantuan

- Panduan Pengguna — panduan penggunaan aplikasi

Di halaman Periode Asesmen, kolom Aksi hanya menampilkan tombol "Isi Asesmen" untuk langsung melanjutkan pengisian. Anda tidak melihat tombol Edit, Laporan, atau perubahan status lainnya.

1. Login & Navigasi Awal

Login menggunakan email dan password yang diberikan oleh Admin Instansi Anda. Jika ini adalah login pertama kali, sistem akan meminta Anda mengganti password default dengan password baru pilihan Anda sendiri.

Setelah login, Anda akan melihat Beranda yang menampilkan:

- Banner Selamat Datang — menampilkan nama Anda, peran (Pihak Terasesmen) beserta deskripsi tugas, dan nama instansi serta sistem elektronik yang ditugaskan kepada Anda

- Notifikasi (jika ada) — muncul tepat di bawah banner biru, misalnya permintaan revisi dari Auditor atau status persetujuan asesmen

- Aksi Cepat — tombol pintasan: Isi Asesmen, Periode Asesmen, Panduan Pengisian, dan Pusat Bantuan

- Panel Kiri — Status Periode Asesmen dan Progres Pengisian

- Panel Kanan — Skor Kematangan Terakhir (jika ada periode yang sudah disetujui)

- Periode Terbaru — tabel periode asesmen terkini yang ditugaskan ke Anda

2. Memahami Struktur Asesmen

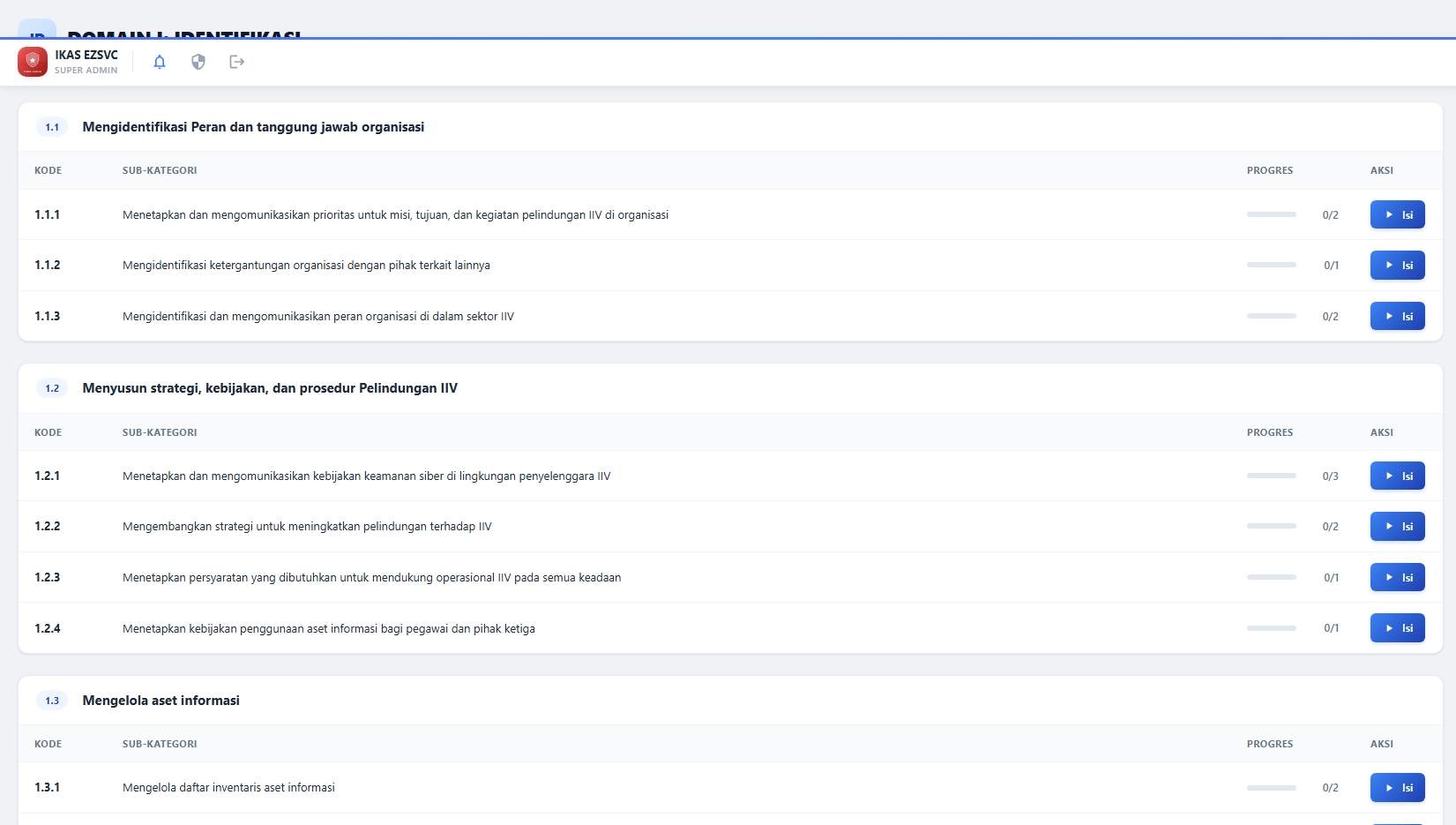

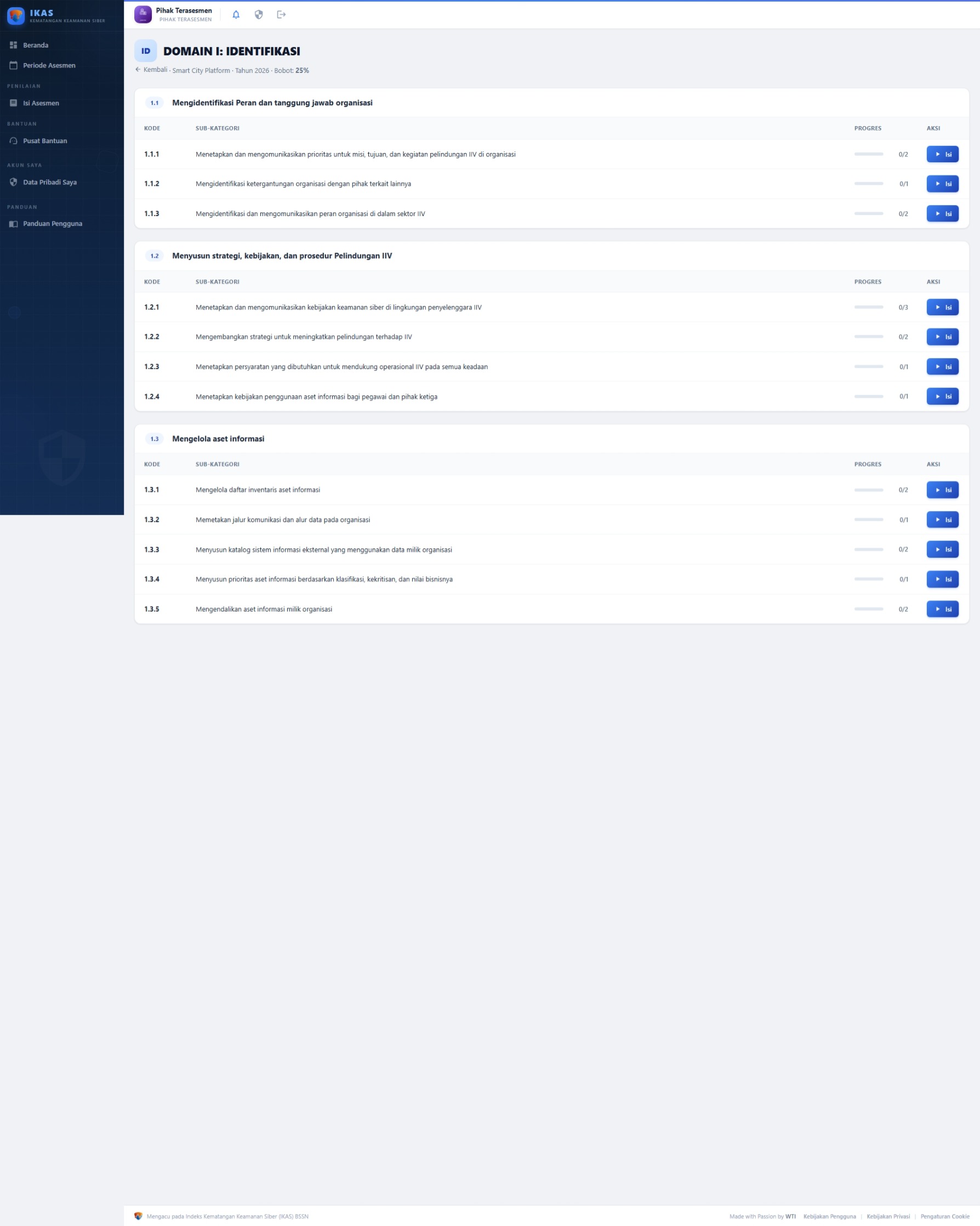

Sebelum mulai mengisi, penting untuk memahami bagaimana asesmen IKAS disusun. Penilaian dibagi secara hierarki bertingkat:

Domain → Kategori → Subkategori → Kontrol

- Domain = kelompok besar area keamanan (ada 4: ID, PR, DE, GH)

- Kategori = sub-area dalam domain (contoh: ID.AM = Asset Management)

- Subkategori = topik spesifik dalam kategori (contoh: ID.AM-1)

- Kontrol = pertanyaan spesifik yang harus Anda jawab (contoh: ID.AM-1.a)

Klik menu "Isi Asesmen" di sidebar (menu di sisi kiri layar). Pilih periode asesmen yang sedang aktif.

Anda akan melihat 4 domain penilaian yang masing-masing dapat diklik:

Klik salah satu domain untuk melihat daftar subkategori-nya. Kemudian klik subkategori untuk membuka formulir penilaian kontrol.

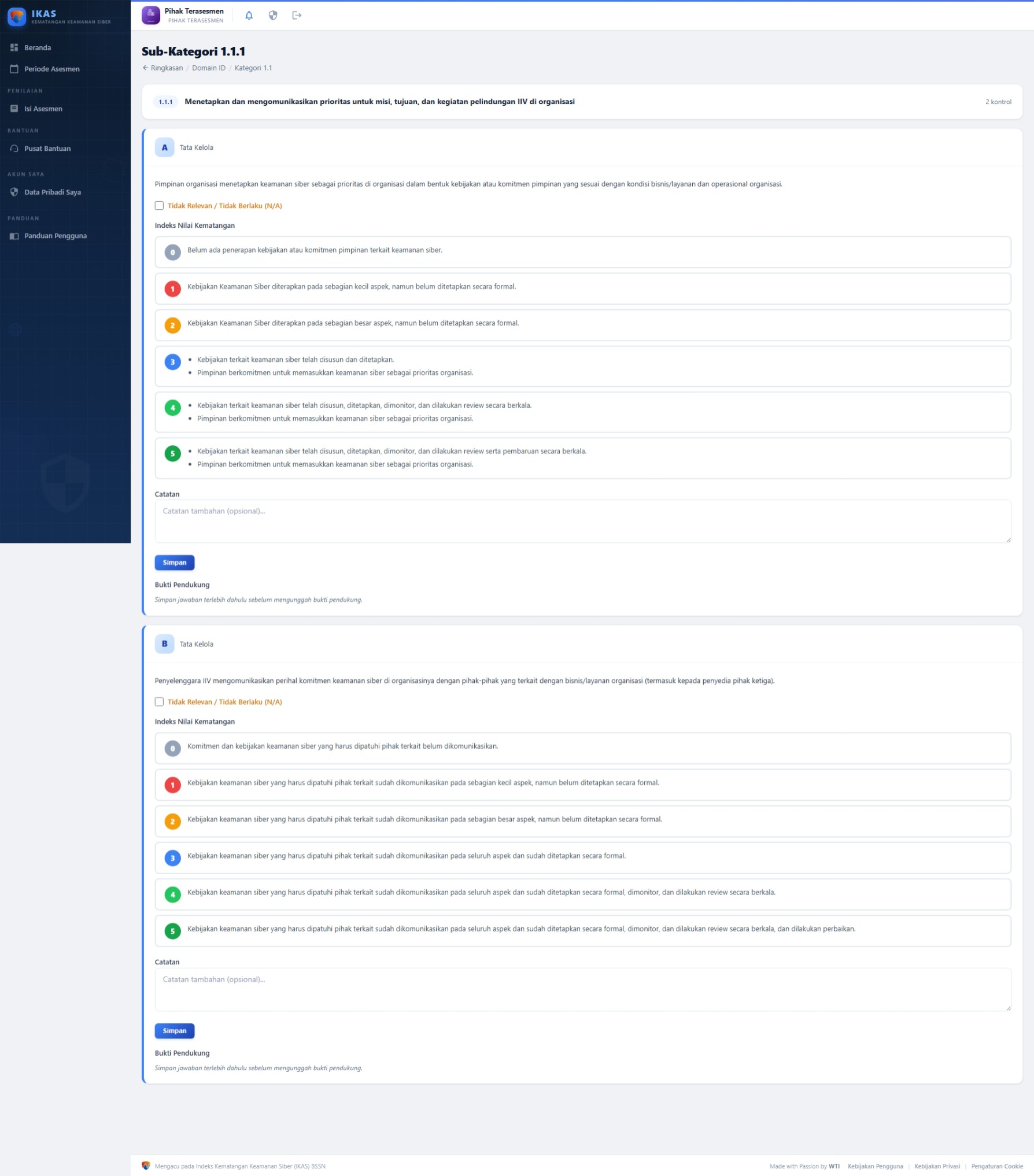

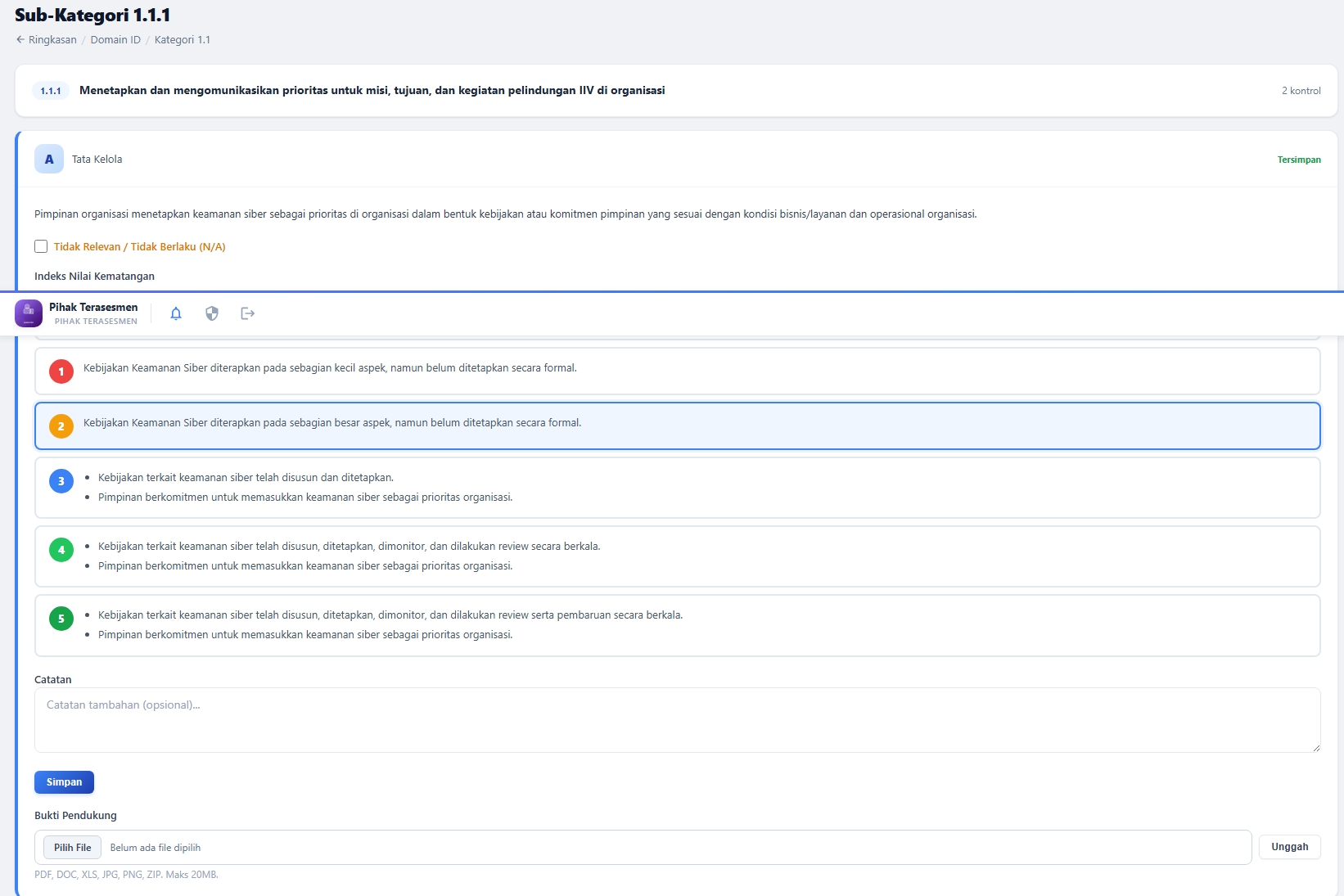

3. Mengisi Formulir Kontrol — Memilih Indeks Kematangan

Ini adalah inti dari proses asesmen. Untuk setiap kontrol, Anda harus memilih Indeks Kematangan dari skala 1 sampai 5 yang paling sesuai dengan kondisi aktual di instansi Anda.

Di halaman formulir kontrol, setiap kontrol menampilkan:

- Teks kontrol — pertanyaan/pernyataan yang harus dinilai

- Ruang lingkup — area yang dicakup (Tata Kelola, Teknologi, SDM, atau kombinasi)

- Pilihan indeks 1–5 — masing-masing dengan deskripsi detail yang menjelaskan apa yang diharapkan di setiap level

Bacalah deskripsi setiap indeks dengan seksama! Deskripsi ini menjelaskan secara spesifik apa yang harus sudah diterapkan untuk setiap level. Pilih level yang paling sesuai dengan kondisi nyata, bukan kondisi yang diharapkan.

Bukti Pendukung otomatis muncul: Setelah Anda menekan tombol "Simpan" dan tulisan "Tersimpan" berwarna hijau muncul, formulir unggah Bukti Pendukung akan langsung tampil di bawah kontrol tersebut tanpa perlu me-refresh halaman. Anda bisa langsung mengunggah bukti pendukung setelah menyimpan jawaban.

Jika suatu kontrol benar-benar tidak berlaku untuk sistem elektronik yang sedang dinilai, Anda dapat memilih "Tidak Relevan (N/A)". Kontrol yang ditandai N/A tidak akan dihitung dalam skor kematangan.

Jangan gunakan N/A hanya karena Anda belum menerapkan kontrol tersebut — dalam kasus itu, pilih Level 1 (Awal).

- Jujur dan objektif — Pilih berdasarkan kondisi nyata, bukan kondisi yang diharapkan atau yang sedang direncanakan

- Baca deskripsi — Setiap indeks punya deskripsi spesifik di formulir. Baca dan cocokkan dengan kondisi Anda

- Konsisten — Pastikan indeks yang dipilih konsisten dengan bukti yang akan Anda upload

- Jika ragu, pilih yang lebih rendah — Lebih baik menilai konservatif daripada terlalu optimis. Auditor dapat meminta Anda menaikkan level jika bukti mendukung

- Tanyakan Auditor — Jika Anda benar-benar tidak yakin, isi dengan level terbaik menurut Anda dan tuliskan kebingungan Anda di kolom Catatan. Auditor akan memberikan masukan

4. Mengunggah Bukti Pendukung

Bukti pendukung adalah dokumen atau file yang membuktikan bahwa kontrol keamanan sudah diterapkan sesuai indeks yang Anda pilih. Bukti ini akan diperiksa oleh Auditor, Peninjau, dan Penyetuju pada proses validasi 3 tahap.

| Format File | Keterangan |

|---|---|

| Dokumen kebijakan, SOP, laporan audit, sertifikat (format paling disarankan) | |

| DOC / DOCX | Dokumen Word — draft SOP, notulen rapat, template kebijakan |

| XLS / XLSX | Spreadsheet Excel — log audit, data inventaris aset, jadwal pelatihan |

| JPG / PNG | Gambar — screenshot konfigurasi sistem, foto pelatihan, screenshot dashboard |

| ZIP | File terkompresi — jika perlu mengunggah beberapa file sekaligus |

Ukuran maksimal per file: 20 MB. Klik tombol "Unggah" pada kontrol yang bersangkutan, pilih file dari komputer Anda, lalu kirim.

Berikut contoh jenis bukti yang sesuai untuk setiap level kematangan:

| Level | Jenis Bukti yang Sesuai |

|---|---|

| 1 | Biasanya belum ada bukti formal. Bisa lampirkan: email internal yang menunjukkan kesadaran awal, notulen rapat yang membahas rencana, atau pernyataan bahwa kontrol belum diterapkan. |

| 2 | Bukti penerapan parsial: draft SOP (belum disahkan), screenshot konfigurasi yang sudah dilakukan di sebagian sistem, daftar kehadiran pelatihan informal, email instruksi dari atasan. |

| 3 | Bukti penerapan formal: SK/SOP yang ditandatangani pejabat berwenang, bukti sosialisasi kebijakan, screenshot konfigurasi yang konsisten di seluruh sistem, sertifikat pelatihan formal. |

| 4 | Bukti pemantauan & evaluasi: Laporan audit internal, dasbor pemantauan yang menunjukkan metrik, laporan evaluasi berkala, dokumen tindak lanjut temuan, notulen rapat tinjauan keamanan. |

| 5 | Bukti inovasi & perbaikan berkelanjutan: Laporan benchmarking, dokumen continuous improvement, bukti adopsi best practice terbaru, laporan threat intelligence yang digunakan untuk perbaikan, sertifikasi internasional. |

5. Menambah Catatan

Pada setiap kontrol tersedia kolom "Catatan" untuk menuliskan penjelasan tambahan. Catatan bersifat opsional tetapi sangat direkomendasikan karena membantu Auditor dan tim peninjau memahami konteks penilaian Anda.

Catatan yang baik menjelaskan:

- Apa yang sudah diterapkan — jelaskan secara singkat kondisi saat ini

- Bukti apa yang dilampirkan — jelaskan relasi antara bukti pendukung dengan indeks yang dipilih

- Kendala atau catatan khusus — jika ada hal yang perlu diketahui Peninjau

- "Kebijakan keamanan informasi telah ditetapkan melalui SK Kepala Badan No. 123/2025 tanggal 15 Januari 2025. Sudah disosialisasikan ke seluruh unit kerja melalui surat edaran. Bukti: SK terlampir."

- "Pelatihan kesadaran keamanan siber (awareness) dilaksanakan 2 kali setahun sejak 2024. Diikuti seluruh pegawai (termasuk outsourcing). Bukti: sertifikat + daftar hadir terlampir."

- "Backup dilakukan harian secara otomatis ke NAS lokal. Belum ada backup off-site. Memilih Level 3 karena sudah ada SOP tapi belum ada mekanisme evaluasi berkala."

6. Memahami Ruang Lingkup Kontrol

Setiap kontrol memiliki ruang lingkup yang menunjukkan area apa yang dinilai. Memahami ruang lingkup membantu Anda menentukan indeks yang tepat dan bukti yang relevan:

| Ruang Lingkup | Penjelasan | Contoh Bukti |

|---|---|---|

| Tata Kelola | Berkaitan dengan kebijakan, prosedur, aturan, dan tata kelola organisasi. Apakah ada kebijakan tertulis? Apakah ada SOP? Apakah sudah disosialisasikan? | SK, SOP, NSPK, Peraturan Internal, Surat Edaran, Notulen Rapat |

| Teknologi | Berkaitan dengan konfigurasi teknis dan implementasi teknologi. Apakah firewall sudah dikonfigurasi? Apakah enkripsi sudah diterapkan? | Screenshot konfigurasi, Log sistem, Laporan scan vulnerability, Output perintah teknis |

| Sumber Daya Manusia | Berkaitan dengan kompetensi, pelatihan, dan kesadaran orang. Apakah ada pelatihan keamanan? Apakah ada awareness program? | Sertifikat pelatihan, Daftar hadir, Materi pelatihan, Bukti sertifikasi profesional |

| Kombinasi (contoh: Tata Kelola & Teknologi) |

Kontrol yang mencakup lebih dari satu area. Anda harus memberikan bukti untuk semua area yang tercakup. | SK + Screenshot konfigurasi, SOP + Log implementasi, dst. |

7. Kirim Asesmen ke Auditor

Setelah semua kontrol terisi, periksa kembali jawaban Anda melalui halaman ringkasan asesmen (klik "Kembali ke Ringkasan" di halaman formulir). Pastikan progress bar menunjukkan semua domain sudah terisi sesuai harapan.

Daftar periksa sebelum mengirim:

- Semua kontrol yang relevan sudah diberi indeks kematangan (1-5)?

- Kontrol yang tidak relevan sudah ditandai N/A?

- Bukti pendukung sudah diunggah untuk kontrol-kontrol penting?

- Catatan sudah ditambahkan untuk kontrol yang memerlukan penjelasan?

- Indeks yang dipilih konsisten dengan bukti yang diunggah?

Setelah yakin semua data sudah benar, klik tombol "Kirim ke Auditor" (berwarna hijau). Tombol ini tersedia di beberapa tempat:

| Lokasi | Keterangan |

|---|---|

| Halaman Ringkasan Asesmen | Di bagian bawah halaman, setelah daftar 4 domain. Ini adalah tempat paling utama untuk mengirim asesmen karena Anda bisa melihat progres keseluruhan sebelum mengirim. |

| Halaman Formulir Kontrol (subkategori terakhir) | Saat Anda berada di subkategori terakhir dan tidak ada lagi subkategori berikutnya, tombol "Kirim ke Auditor" muncul di samping tombol "Kembali ke Ringkasan". |

| Halaman Periode Asesmen | Di kolom Aksi pada daftar periode, tombol "Kirim ke Auditor" tampil di samping tombol "Isi Asesmen" untuk periode yang sedang berlangsung. |

Namun, jika Auditor meminta revisi atau menolak asesmen, asesmen akan dikembalikan ke Anda dan Anda bisa melakukan perbaikan lalu mengirim ulang.

8. Setelah Dikirim — Apa yang Terjadi Selanjutnya?

9. Notifikasi di Dashboard

Setiap kali Auditor mengambil keputusan atas asesmen Anda — baik itu meminta perbaikan, menolak, atau meneruskan — Anda akan menerima notifikasi otomatis yang muncul di halaman Beranda (Dashboard). Anda juga akan menerima notifikasi saat asesmen disetujui atau ditutup.

| Tipe Notifikasi | Deskripsi | Yang Harus Dilakukan |

|---|---|---|

| Permintaan Revisi | Auditor meminta Anda memperbaiki jawaban asesmen. Termasuk alasan/komentar dari Auditor. | Buka asesmen melalui tombol "Lihat Asesmen", perbaiki sesuai catatan, lalu kirim ulang. |

| Ditolak | Auditor menolak asesmen Anda. Disertai alasan penolakan. | Periksa alasan penolakan, lakukan perbaikan yang diperlukan, lalu kirim ulang. |

| Disetujui | Asesmen telah disetujui. Data terkunci dan tidak dapat diubah lagi. | Tidak perlu tindakan lebih lanjut. Asesmen sudah final. |

- Notifikasi ditampilkan di bagian atas halaman Beranda dalam panel berwarna kuning.

- Setiap notifikasi menampilkan judul, alasan/komentar dari Auditor, dan waktu.

- Klik tombol "Lihat Asesmen" untuk langsung menuju halaman asesmen terkait.

- Klik tombol "Tandai Dibaca" untuk menghilangkan notifikasi setelah Anda membacanya.

- Gunakan tombol "Tandai Semua Dibaca" untuk menghapus semua notifikasi sekaligus.

- Jumlah notifikasi belum dibaca juga ditampilkan sebagai badge merah pada ikon lonceng di topbar.

Panduan Auditor

Memvalidasi jawaban asesmen, memeriksa bukti pendukung, mengisi keterangan validasi, dan meneruskan atau menolak ke tahap berikutnya

- Beranda — ringkasan tugas validasi dan notifikasi

- Periode Asesmen — daftar periode yang ditugaskan kepada Anda

- Isi Asesmen — melihat formulir asesmen dan progres pengisian (hanya-baca)

- Persetujuan — halaman utama untuk memvalidasi asesmen (tahap 1)

- Laporan Kematangan — melihat laporan tingkat kematangan keamanan siber

- Analisis Kesenjangan — melihat analisis kesenjangan dan rencana aksi korektif

- Daftar Risiko — melihat daftar risiko (risk register) dan CAPA

- Analisis Risiko — melihat analisis risiko otomatis dan peta risiko (heat map)

- Pusat Bantuan — buat tiket jika membutuhkan bantuan

- Panduan Pengguna — panduan penggunaan aplikasi

1. Login & Beranda Auditor

Login menggunakan email dan password yang diberikan oleh Admin Instansi Anda. Jika ini adalah login pertama kali, sistem akan meminta Anda mengganti password default dengan password baru pilihan Anda sendiri.

Setelah login, Anda akan melihat Beranda yang menampilkan:

- Banner Selamat Datang — menampilkan nama Anda, peran (Auditor) beserta deskripsi tugas, dan nama instansi serta sistem elektronik yang ditugaskan kepada Anda

- Notifikasi (jika ada) — muncul tepat di bawah banner biru, misalnya pemberitahuan asesmen yang siap divalidasi atau permintaan perbaikan dari Peninjau

- Aksi Cepat — tombol pintasan ke halaman Persetujuan, Periode Asesmen, dan fitur terkait

- Panel Analitik — ringkasan periode yang memerlukan perhatian Anda

2. Memahami Proses Validasi

Sebelum mulai memvalidasi, penting untuk memahami posisi Anda dalam alur asesmen IKAS. Proses validasi terdiri dari 3 tahap berurutan:

Setiap asesmen yang dikirim Auditee harus melewati 3 tahap validasi sebelum data terkunci secara permanen:

- Tahap 1 — Auditor (Anda): Memvalidasi kebenaran jawaban dan kecukupan bukti pendukung

- Tahap 2 — Peninjau: Melakukan validasi teknis menyeluruh berdasarkan standar NIST CSF 2.0

- Tahap 3 — Penyetuju: Memberikan persetujuan akhir; data menjadi hanya-baca

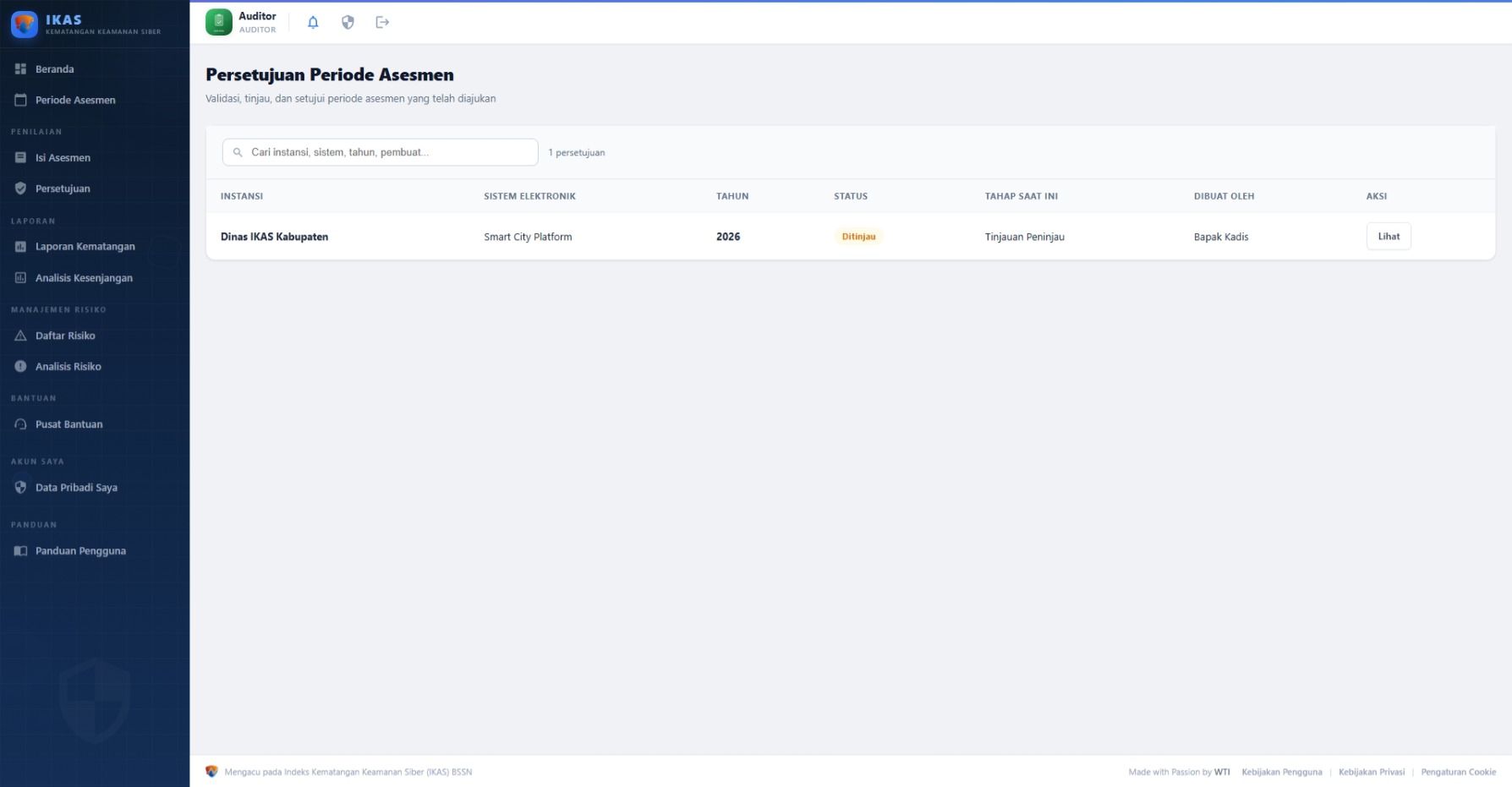

3. Melihat Daftar Asesmen

Di menu "Periode Asesmen" di sidebar, Anda akan melihat daftar periode yang ditugaskan kepada Anda sebagai Auditor. Perhatikan kolom Status untuk mengetahui posisi setiap asesmen:

| Status | Keterangan | Aksi Anda |

|---|---|---|

| Audit | Asesmen sudah dikirim oleh Auditee dan siap divalidasi oleh Anda. | Klik "Validasi" |

| Ditinjau | Asesmen sudah Anda teruskan dan sedang ditinjau oleh Peninjau. | Menunggu |

| Persetujuan | Asesmen sudah melewati Peninjau dan menunggu persetujuan Penyetuju. | Menunggu |

| Disetujui | Asesmen telah disetujui secara final. Data terkunci dan tidak dapat diubah. | Selesai |

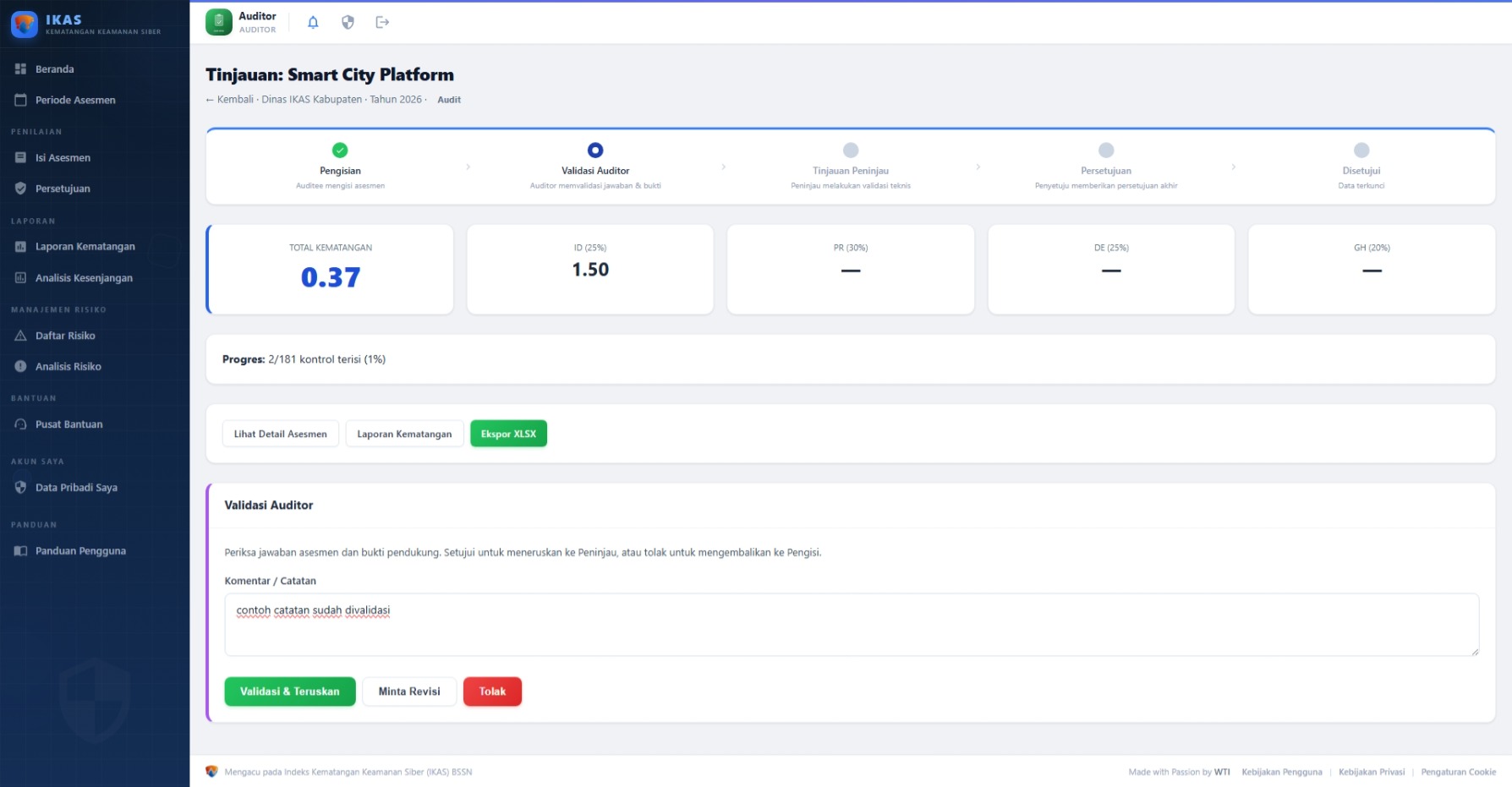

4. Memvalidasi Asesmen

Ini adalah tugas utama Anda sebagai Auditor. Anda perlu memeriksa kebenaran jawaban dan kecukupan bukti pendukung yang diunggah Auditee.

Untuk memvalidasi asesmen yang berstatus Audit:

- Buka menu "Persetujuan" di sidebar, atau klik tombol "Validasi" di daftar periode asesmen.

- Di halaman detail, Anda dapat melihat:

- Ringkasan skor kematangan — skor total dan rata-rata per domain

- Progres pengisian — persentase kontrol yang sudah diisi oleh Auditee

- Detail asesmen — jawaban per kontrol beserta bukti pendukung

- Catatan Auditee — penjelasan tambahan yang ditulis Auditee untuk setiap kontrol

Di halaman detail asesmen, periksa setiap kontrol dengan seksama:

- Melihat semua kontrol — Setiap kontrol ditampilkan beserta indeks kematangan (1–5) yang dipilih oleh Auditee

- Memeriksa bukti pendukung — Buka dan periksa dokumen/file yang diunggah Auditee untuk setiap kontrol

- Mengisi Keterangan Validasi (Auditor) — Untuk setiap kontrol, Anda dapat menulis catatan validasi: temuan, kecukupan bukti, atau rekomendasi perbaikan

- Melihat progres per domain — Ringkasan pengisian dan skor per domain NIST CSF tersedia

Berikut checklist yang dapat Anda gunakan saat memvalidasi setiap kontrol:

- Apakah indeks kematangan sesuai dengan bukti? — Jika Auditee memilih Level 3 (Terdefinisi), pastikan ada dokumen SOP/kebijakan yang sudah disahkan sebagai bukti

- Apakah bukti pendukung lengkap? — Setiap kontrol idealnya memiliki minimal satu dokumen bukti

- Apakah kontrol N/A valid? — Jika ada kontrol yang ditandai "Tidak Relevan (N/A)", pastikan alasannya masuk akal untuk sistem elektronik yang dinilai

- Apakah catatan Auditee masuk akal? — Periksa apakah penjelasan Auditee konsisten dengan bukti dan indeks yang dipilih

- Apakah ada indikasi penilaian terlalu optimis? — Bandingkan indeks yang dipilih dengan bukti aktual

5. Mengambil Keputusan

Setelah memeriksa keseluruhan asesmen, Anda harus mengambil keputusan di halaman Persetujuan. Tersedia tiga pilihan aksi:

| Aksi | Efek | Notifikasi |

|---|---|---|

| Validasi & Teruskan | Status berubah ke Ditinjau — asesmen diteruskan ke Peninjau untuk validasi teknis. | Peninjau menerima notifikasi bahwa asesmen siap ditinjau. |

| Minta Revisi | Status kembali ke Asesmen — dikembalikan ke Auditee untuk diperbaiki. | Auditee menerima notifikasi dengan komentar Anda tentang apa yang perlu diperbaiki. |

| Tolak | Status kembali ke Asesmen — dikembalikan ke Auditee dengan penolakan. | Auditee menerima notifikasi penolakan beserta alasan. |

- "Kontrol ID.AM-1.a: Indeks dipilih Level 3, tetapi bukti yang dilampirkan hanya draft SOP (belum disahkan). Mohon lampirkan SOP yang sudah ditandatangani, atau turunkan indeks ke Level 2."

- "Kontrol PR.AC-2.b: Bukti pendukung berupa screenshot konfigurasi sudah baik dan sesuai dengan Level 4. Catatan validasi: konfigurasi firewall terkonfirmasi aktif di semua server."

- "Domain DE (Deteksi): Beberapa kontrol belum memiliki bukti pendukung. Mohon lengkapi bukti untuk kontrol DE.AE-1.a dan DE.CM-1.b sebelum diteruskan."

6. Jika Peninjau Mengembalikan Asesmen

Jika Peninjau menemukan masalah dalam validasi Anda, asesmen akan dikembalikan ke status Audit. Anda akan menerima notifikasi di Beranda.

Langkah yang perlu dilakukan:

- Baca catatan/komentar dari Peninjau di halaman Persetujuan

- Periksa kembali kontrol yang disebutkan oleh Peninjau

- Jika masalah bisa Anda selesaikan di level validasi (misalnya keterangan validasi kurang lengkap), perbaiki catatan Anda lalu teruskan kembali

- Jika masalah memerlukan perbaikan dari Auditee (misalnya bukti tidak cukup), kembalikan asesmen ke Auditee dengan catatan spesifik

7. Tips untuk Auditor

- Periksa setiap kontrol secara teliti — pastikan nilai indeks kematangan sesuai dengan bukti yang diunggah

- Gunakan kolom Keterangan Validasi — catat temuan positif maupun yang perlu perbaikan untuk setiap kontrol yang Anda periksa

- Periksa kelengkapan bukti pendukung — setiap kontrol idealnya memiliki dokumen bukti yang relevan

- Perhatikan kontrol N/A — pastikan alasan "Tidak Berlaku" valid untuk sistem elektronik yang sedang dinilai

- Periksa konsistensi — pastikan indeks yang dipilih di satu kontrol tidak kontradiktif dengan kontrol terkait lainnya

- Prioritaskan domain berurutan — mulai dari domain ID (Identifikasi), lalu PR (Proteksi), DE (Deteksi), dan GH (Penanggulangan & Pemulihan)

8. Pusat Bantuan

Jika Anda mengalami kendala teknis atau memiliki pertanyaan seputar proses validasi, Anda dapat menggunakan Pusat Bantuan:

- Klik menu "Pusat Bantuan" di sidebar untuk membuka halaman bantuan

- Klik tombol "Buat Tiket" untuk membuat permintaan bantuan baru

- Isi judul dan deskripsi masalah secara detail — sertakan informasi kontrol/periode yang bermasalah jika relevan

- Kirim tiket — Super Admin atau Admin Instansi akan merespons

Setiap tiket memiliki status: Baru, Diproses, atau Selesai — sehingga Anda dapat melacak penanganan permintaan Anda.

9. Notifikasi di Dashboard

Sebagai Auditor, Anda akan menerima notifikasi otomatis di halaman Beranda (Dashboard) setiap kali ada pembaruan terkait asesmen yang ditugaskan kepada Anda.

| Tipe Notifikasi | Deskripsi | Yang Harus Dilakukan |

|---|---|---|

| Asesmen Dikirim | Auditee mengirimkan asesmen untuk divalidasi oleh Anda. | Buka halaman Persetujuan untuk mulai memvalidasi. |

| Dikembalikan Peninjau | Peninjau mengembalikan asesmen ke tahap Audit karena ditemukan masalah. | Baca catatan Peninjau, periksa ulang, lalu tindak lanjuti. |

| Asesmen Disetujui | Asesmen telah disetujui secara final oleh Penyetuju. | Tidak perlu tindakan. Asesmen sudah final. |

- Notifikasi ditampilkan di bagian atas halaman Beranda dalam panel berwarna kuning.

- Setiap notifikasi menampilkan judul, komentar (jika ada), dan waktu.

- Klik tombol "Lihat Asesmen" untuk langsung menuju halaman asesmen terkait.

- Klik tombol "Tandai Dibaca" untuk menghilangkan notifikasi setelah Anda membacanya.

- Gunakan tombol "Tandai Semua Dibaca" untuk menghapus semua notifikasi sekaligus.

- Jumlah notifikasi belum dibaca juga ditampilkan sebagai badge merah pada ikon lonceng di topbar.

Panduan Peninjau

Melakukan validasi teknis terhadap asesmen, memeriksa catatan auditor, dan meneruskan ke Penyetuju atau mengembalikan ke Auditor

- Beranda — ringkasan tugas tinjauan dan notifikasi

- Periode Asesmen — daftar periode yang ditugaskan kepada Anda

- Isi Asesmen — melihat formulir asesmen dan progres pengisian (hanya-baca)

- Persetujuan — halaman utama untuk meninjau asesmen (tahap 2)

- Laporan Kematangan — laporan skor kematangan per domain

- Analisis Kesenjangan — gap analysis dan rencana koreksi

- Daftar Risiko — melihat daftar risiko (risk register) dan CAPA

- Analisis Risiko — heat map dan ringkasan risiko

- Pusat Bantuan — buat tiket jika membutuhkan bantuan

- Panduan Pengguna — panduan penggunaan aplikasi

1. Login & Beranda Peninjau

Login menggunakan email dan password yang diberikan oleh Admin Instansi Anda. Jika ini adalah login pertama kali, sistem akan meminta Anda mengganti password default dengan password baru pilihan Anda sendiri.

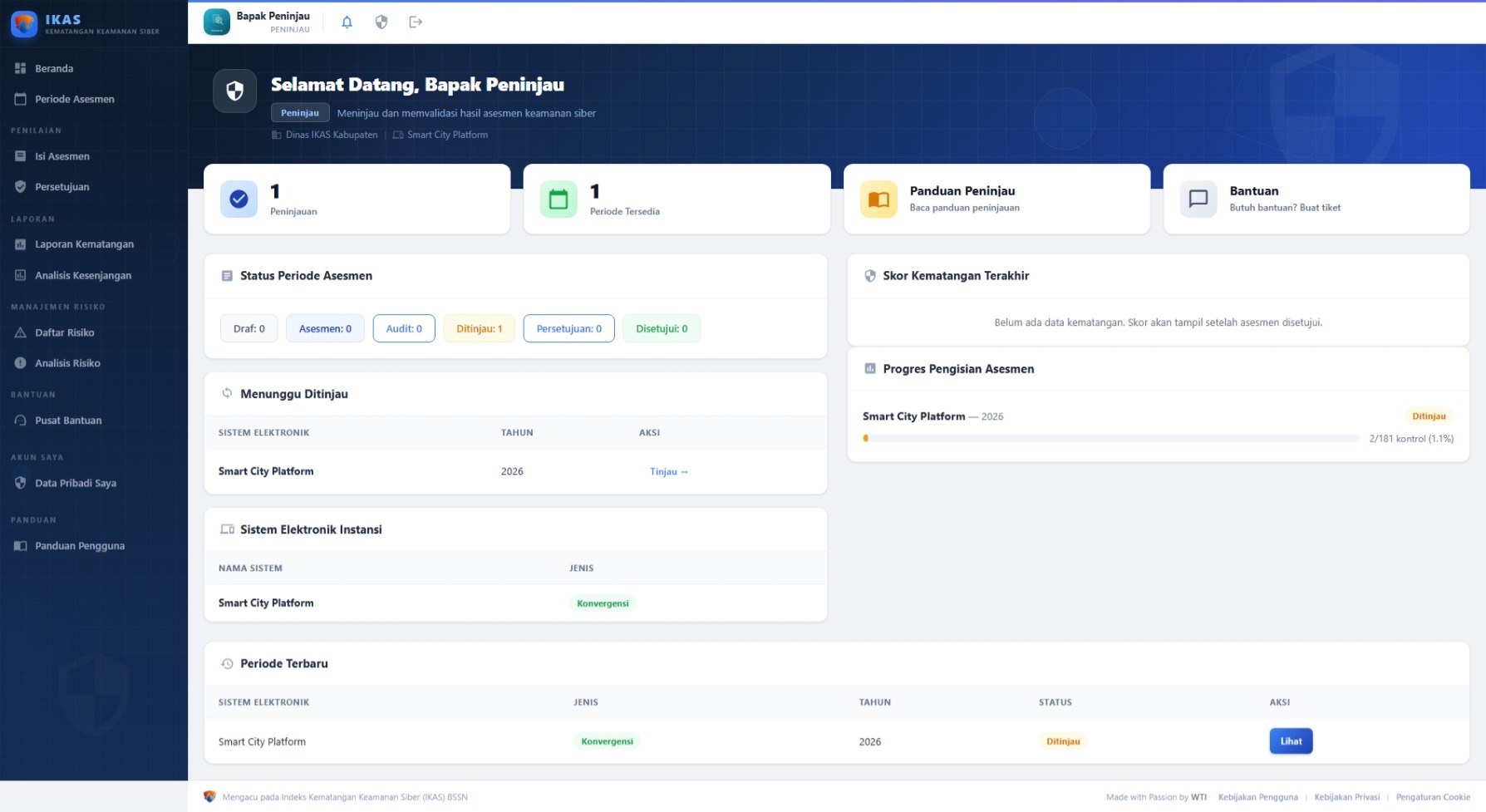

Setelah login, Anda akan melihat Beranda yang menampilkan:

- Banner Selamat Datang — menampilkan nama Anda, peran (Peninjau) beserta deskripsi tugas, dan nama instansi serta sistem elektronik yang ditugaskan kepada Anda

- Notifikasi (jika ada) — muncul tepat di bawah banner biru, misalnya pemberitahuan asesmen yang siap ditinjau atau permintaan perbaikan dari Penyetuju

- Aksi Cepat — tombol pintasan ke halaman Persetujuan dan fitur terkait

- Panel Analitik — ringkasan periode yang memerlukan perhatian Anda

2. Memahami Posisi Peninjau dalam Alur

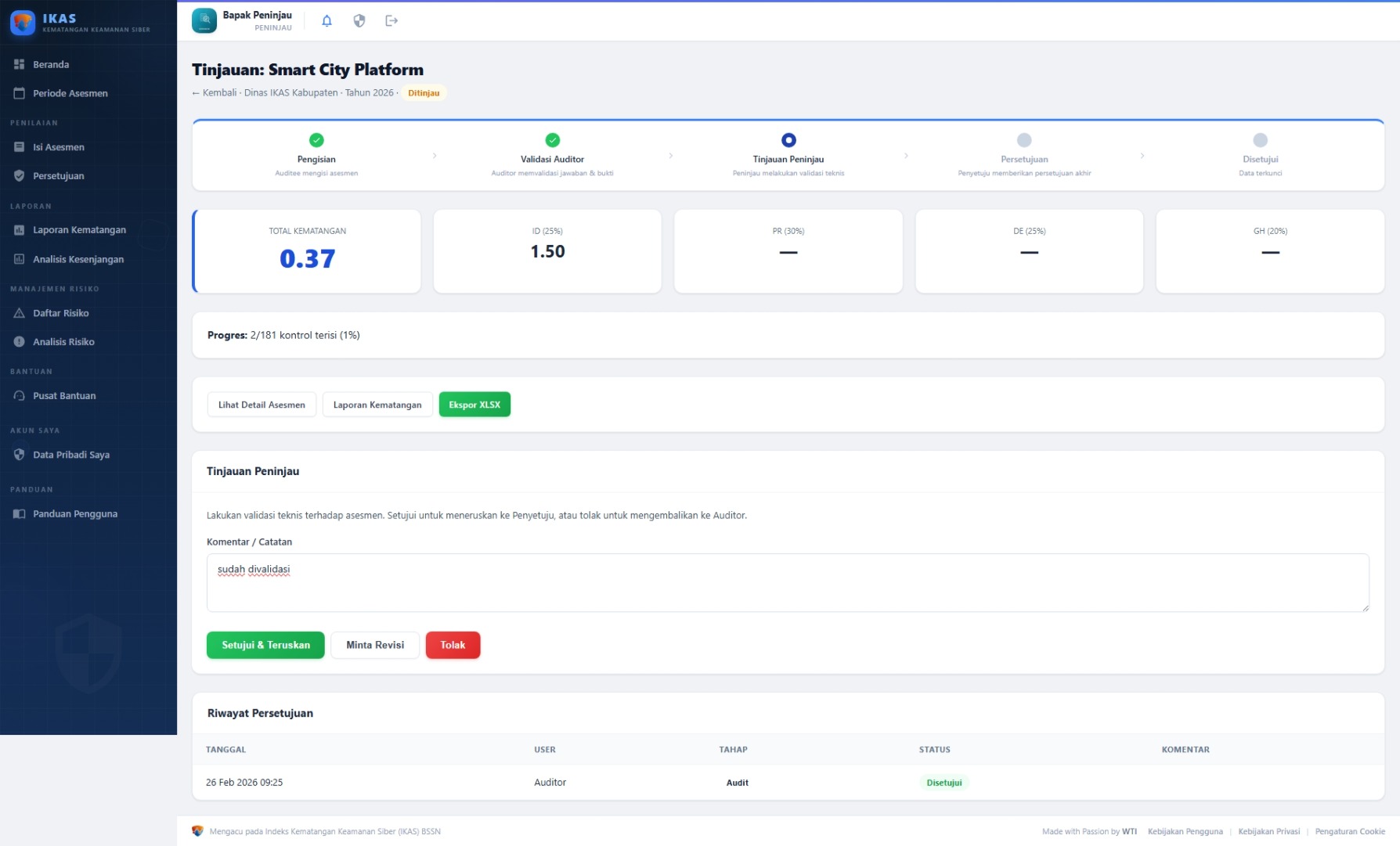

Sebagai Peninjau, Anda berada di tahap kedua dari proses validasi 3-tahap. Anda menerima asesmen yang sudah divalidasi oleh Auditor dan meneruskannya ke Penyetuju setelah Anda puas dengan kualitas teknisnya.

Setiap asesmen melewati 3 tahap validasi berurutan:

- Tahap 1 — Auditor: Memvalidasi kebenaran jawaban dan kecukupan bukti pendukung

- Tahap 2 — Peninjau (Anda): Melakukan validasi teknis menyeluruh — memastikan penilaian sesuai standar NIST CSF 2.0

- Tahap 3 — Penyetuju: Memberikan persetujuan akhir; data menjadi hanya-baca dan terkunci permanen

Meskipun keduanya melakukan "validasi", fokus dan kedalaman pemeriksaan berbeda:

| Aspek | Auditor (Tahap 1) | Peninjau (Tahap 2) |

|---|---|---|

| Fokus | Kelengkapan dan kebenaran dasar: apakah bukti ada dan sesuai level? | Validasi teknis: apakah penilaian sesuai standar NIST CSF 2.0 dan pedoman IKAS? |

| Kedalaman | Memeriksa per kontrol — jawaban, bukti, catatan | Memeriksa per domain — konsistensi, kesesuaian standar, perbandingan lintas kontrol |

| Jika Bermasalah | Kembalikan ke Auditee | Kembalikan ke Auditor |

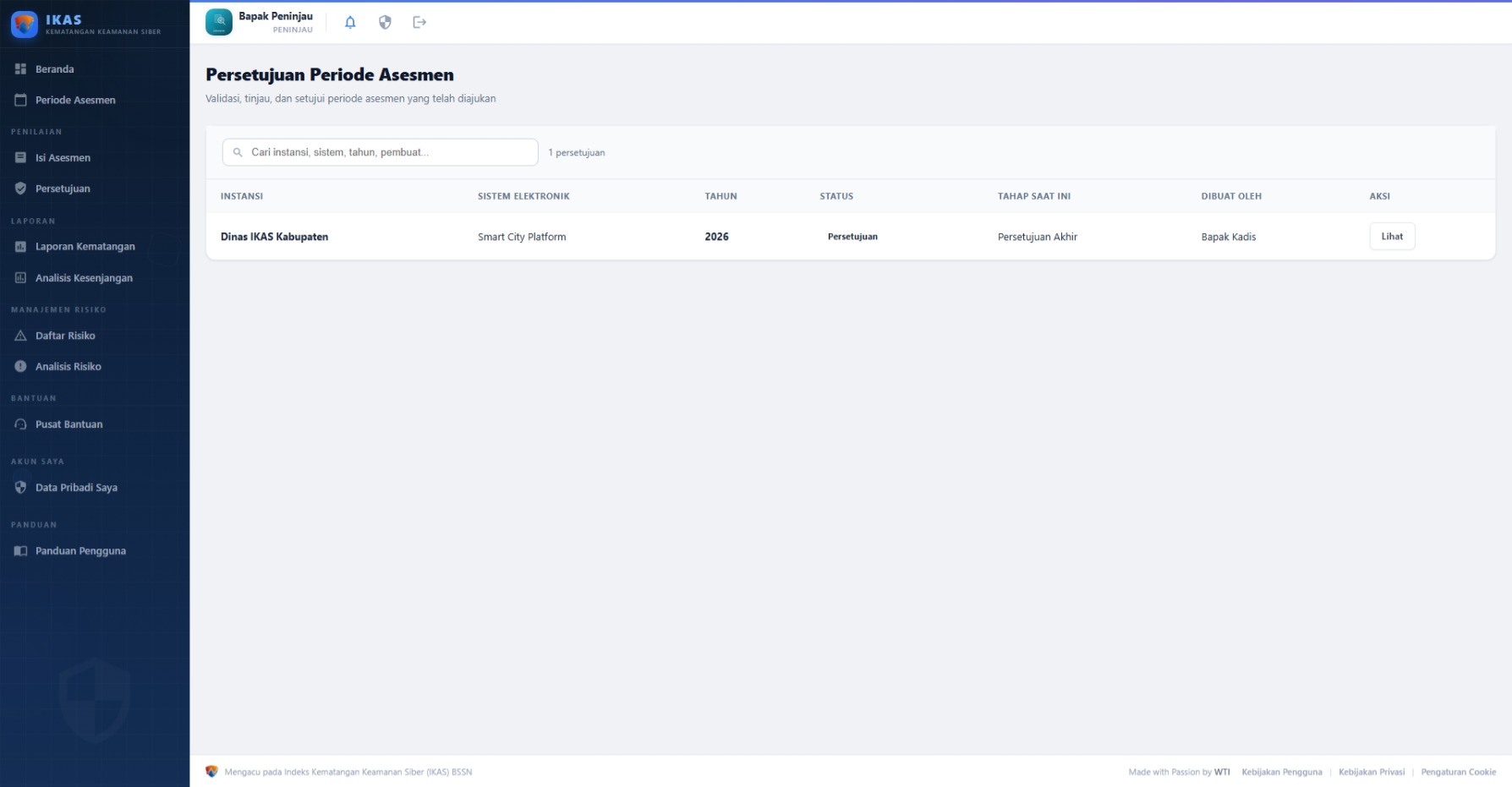

3. Melihat Daftar Asesmen

Di menu "Periode Asesmen" atau "Persetujuan" di sidebar, Anda akan melihat daftar periode yang ditugaskan kepada Anda. Perhatikan kolom Status:

| Status | Keterangan | Aksi Anda |

|---|---|---|

| Ditinjau (Review) | Asesmen sudah divalidasi Auditor dan siap Anda tinjau secara teknis. | Klik "Tinjau" |

| Persetujuan | Asesmen sudah Anda teruskan dan menunggu keputusan Penyetuju. | Menunggu |

| Disetujui | Asesmen telah disetujui secara final. Data terkunci dan tidak dapat diubah. | Selesai |

4. Meninjau Asesmen

Ini adalah tugas utama Anda sebagai Peninjau. Anda melakukan validasi teknis menyeluruh untuk memastikan penilaian sesuai dengan standar dan pedoman yang berlaku.

Untuk meninjau asesmen yang berstatus Ditinjau:

- Buka menu "Persetujuan" di sidebar, atau klik tombol "Tinjau" di daftar periode asesmen.

- Di halaman detail, Anda dapat melihat:

- Ringkasan skor kematangan — skor total dan rata-rata per domain NIST CSF

- Progres pengisian — persentase kontrol yang sudah diisi

- Detail asesmen — jawaban per kontrol beserta bukti dan catatan Auditee

- Catatan Auditor — keterangan validasi yang ditulis Auditor di tahap sebelumnya

- Laporan Kematangan — akses ke laporan kematangan untuk tinjauan

Sebagai Peninjau, fokus tinjauan Anda lebih mendalam dari Auditor. Berikut aspek yang perlu diperhatikan:

- Kesesuaian dengan standar NIST CSF 2.0 — Apakah indeks kematangan yang dipilih mencerminkan tingkat penerapan kontrol sesuai definisi standar?

- Konsistensi antar domain — Apakah penilaian di satu domain tidak kontradiktif dengan domain lain? Misalnya, Level 4 di Proteksi tetapi Level 1 di Deteksi bisa jadi inkonsisten

- Kualitas bukti pendukung — Apakah bukti yang dilampirkan memang relevan dan cukup untuk membuktikan level kematangan yang dipilih?

- Perbandingan dengan periode sebelumnya — Jika ada riwayat asesmen sebelumnya, apakah perubahan skor masuk akal?

- Kontrol N/A — Pastikan setiap kontrol yang ditandai "Tidak Berlaku" memang benar-benar tidak relevan untuk sistem elektronik yang dinilai

5. Mengambil Keputusan

Setelah meninjau asesmen secara teknis, Anda harus mengambil keputusan di halaman Persetujuan. Tersedia tiga pilihan aksi:

| Aksi | Efek | Notifikasi |

|---|---|---|

| Setujui & Teruskan | Status berubah ke Persetujuan — asesmen diteruskan ke Penyetuju untuk keputusan akhir. | Penyetuju menerima notifikasi bahwa asesmen menunggu persetujuan akhir. |

| Minta Revisi | Status kembali ke Audit — dikembalikan ke Auditor untuk ditinjau ulang. | Auditor menerima notifikasi dengan catatan perbaikan yang diperlukan. |

| Tolak | Status kembali ke Audit — dikembalikan ke Auditor dengan penolakan. | Auditor menerima notifikasi penolakan beserta alasan. |

- "Domain ID — konsistensi baik. Skor Level 3 di ID.AM didukung oleh SOP yang sudah disahkan. Catatan Auditor juga sudah lengkap."

- "Kontrol PR.AC-2.b: Level 4 dipilih, tetapi bukti yang ada hanya menunjukkan penerapan (Level 3). Perlu bukti monitoring/evaluasi berkala untuk mendukung Level 4. Mohon dikembalikan untuk dilengkapi."

- "Domain DE: Beberapa kontrol deteksi memiliki skor yang tidak konsisten dengan kontrol proteksi terkait. PR.AC sudah Level 4 tetapi DE.CM masih Level 1 — perlu klarifikasi."

6. Jika Penyetuju Mengembalikan Asesmen

Jika Penyetuju mengembalikan asesmen, status akan kembali ke Ditinjau dan Anda akan menerima notifikasi di Beranda.

Langkah yang perlu dilakukan:

- Baca catatan/komentar dari Penyetuju di halaman Persetujuan

- Periksa kembali bagian yang disebutkan oleh Penyetuju

- Jika masalah bisa Anda tangani di level tinjauan, perbaiki dan teruskan kembali ke Penyetuju

- Jika masalah memerlukan pemeriksaan ulang dari Auditor, kembalikan asesmen ke Auditor dengan catatan spesifik

7. Akses Laporan dan Analisis

Sebagai Peninjau, Anda memiliki akses ke fitur laporan dan analisis yang membantu Anda dalam proses tinjauan teknis:

8. Tips untuk Peninjau

- Fokus pada aspek teknis — validasi apakah indeks kematangan benar-benar sesuai dengan bukti dan standar NIST CSF 2.0

- Periksa konsistensi antar domain — pastikan penilaian tidak kontradiktif antara domain yang saling terkait

- Manfaatkan catatan Auditor — baca keterangan validasi yang sudah ditulis Auditor untuk mempercepat tinjauan

- Bandingkan dengan periode sebelumnya — jika tersedia, perhatikan tren perubahan skor dan pastikan peningkatan/penurunan masuk akal

- Perhatikan pola skor — skor yang terlalu seragam (misalnya semua Level 3) bisa jadi indikasi penilaian yang kurang cermat

- Prioritaskan kontrol kritis — fokuskan tinjauan pada kontrol yang terkait proteksi data dan sistem inti

9. Pusat Bantuan

Jika Anda mengalami kendala teknis atau memiliki pertanyaan seputar proses tinjauan, Anda dapat menggunakan Pusat Bantuan:

- Klik menu "Pusat Bantuan" di sidebar untuk membuka halaman bantuan

- Klik tombol "Buat Tiket" untuk membuat permintaan bantuan baru

- Isi judul dan deskripsi masalah secara detail — sertakan informasi kontrol/periode yang bermasalah jika relevan

- Kirim tiket — Super Admin atau Admin Instansi akan merespons

Setiap tiket memiliki status: Baru, Diproses, atau Selesai — sehingga Anda dapat melacak penanganan permintaan Anda.

10. Notifikasi di Dashboard

Sebagai Peninjau, Anda akan menerima notifikasi otomatis di halaman Beranda (Dashboard) setiap kali ada pembaruan terkait asesmen yang ditugaskan kepada Anda.

| Tipe Notifikasi | Deskripsi | Yang Harus Dilakukan |

|---|---|---|

| Asesmen Diteruskan | Auditor memvalidasi dan meneruskan asesmen untuk Anda tinjau. | Buka halaman Persetujuan untuk mulai meninjau. |

| Dikembalikan Penyetuju | Penyetuju mengembalikan asesmen ke tahap Tinjauan karena ditemukan masalah. | Baca catatan Penyetuju, periksa ulang, lalu tindak lanjuti. |

| Asesmen Disetujui | Asesmen telah disetujui secara final oleh Penyetuju. | Tidak perlu tindakan. Asesmen sudah final. |

| Periode Ditutup | Periode asesmen ditutup oleh Admin. | Tidak perlu tindakan lebih lanjut. |

- Notifikasi ditampilkan di bagian atas halaman Beranda dalam panel berwarna kuning.

- Setiap notifikasi menampilkan judul, komentar (jika ada), dan waktu.

- Klik tombol "Lihat Asesmen" untuk langsung menuju halaman asesmen terkait.

- Klik tombol "Tandai Dibaca" untuk menghilangkan notifikasi setelah Anda membacanya.

- Gunakan tombol "Tandai Semua Dibaca" untuk menghapus semua notifikasi sekaligus.

- Jumlah notifikasi belum dibaca juga ditampilkan sebagai badge merah pada ikon lonceng di topbar.

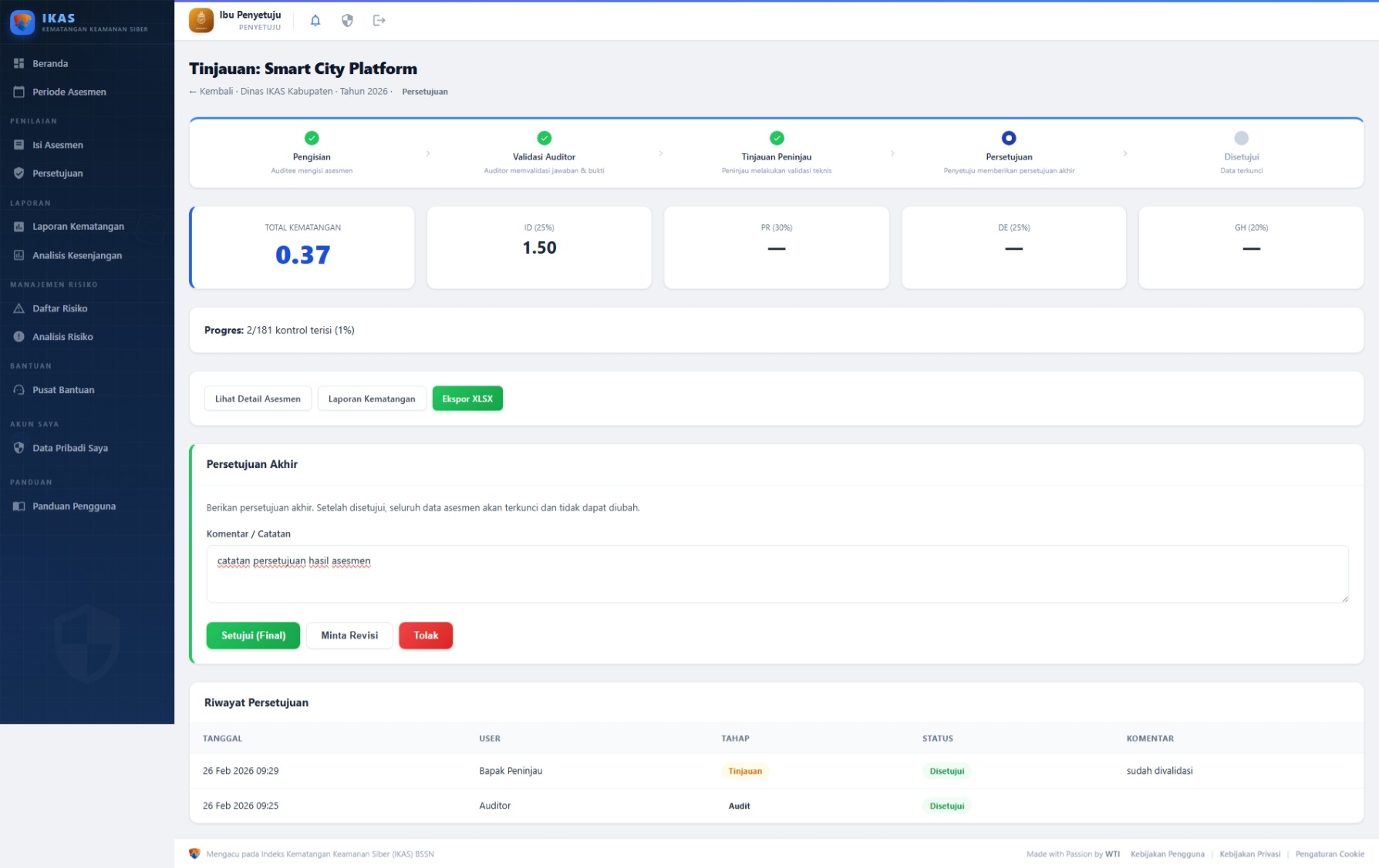

Panduan Penyetuju

Memberikan persetujuan akhir asesmen — memeriksa seluruh tahap validasi, menyetujui atau menolak, dan mengunci data asesmen

- Beranda — ringkasan tugas persetujuan dan notifikasi

- Periode Asesmen — daftar periode yang ditugaskan kepada Anda

- Isi Asesmen — melihat formulir asesmen dan progres pengisian (hanya-baca)

- Persetujuan — halaman utama untuk menyetujui/menolak asesmen (tahap 3)

- Laporan Kematangan — laporan skor kematangan per domain

- Analisis Kesenjangan — gap analysis dan rencana koreksi

- Daftar Risiko — melihat daftar risiko (risk register) dan CAPA

- Analisis Risiko — heat map dan ringkasan risiko

- Pusat Bantuan — buat tiket jika membutuhkan bantuan

- Panduan Pengguna — panduan penggunaan aplikasi

1. Login & Beranda Penyetuju

Login menggunakan email dan password yang diberikan oleh Admin Instansi Anda. Jika ini adalah login pertama kali, sistem akan meminta Anda mengganti password default dengan password baru pilihan Anda sendiri.

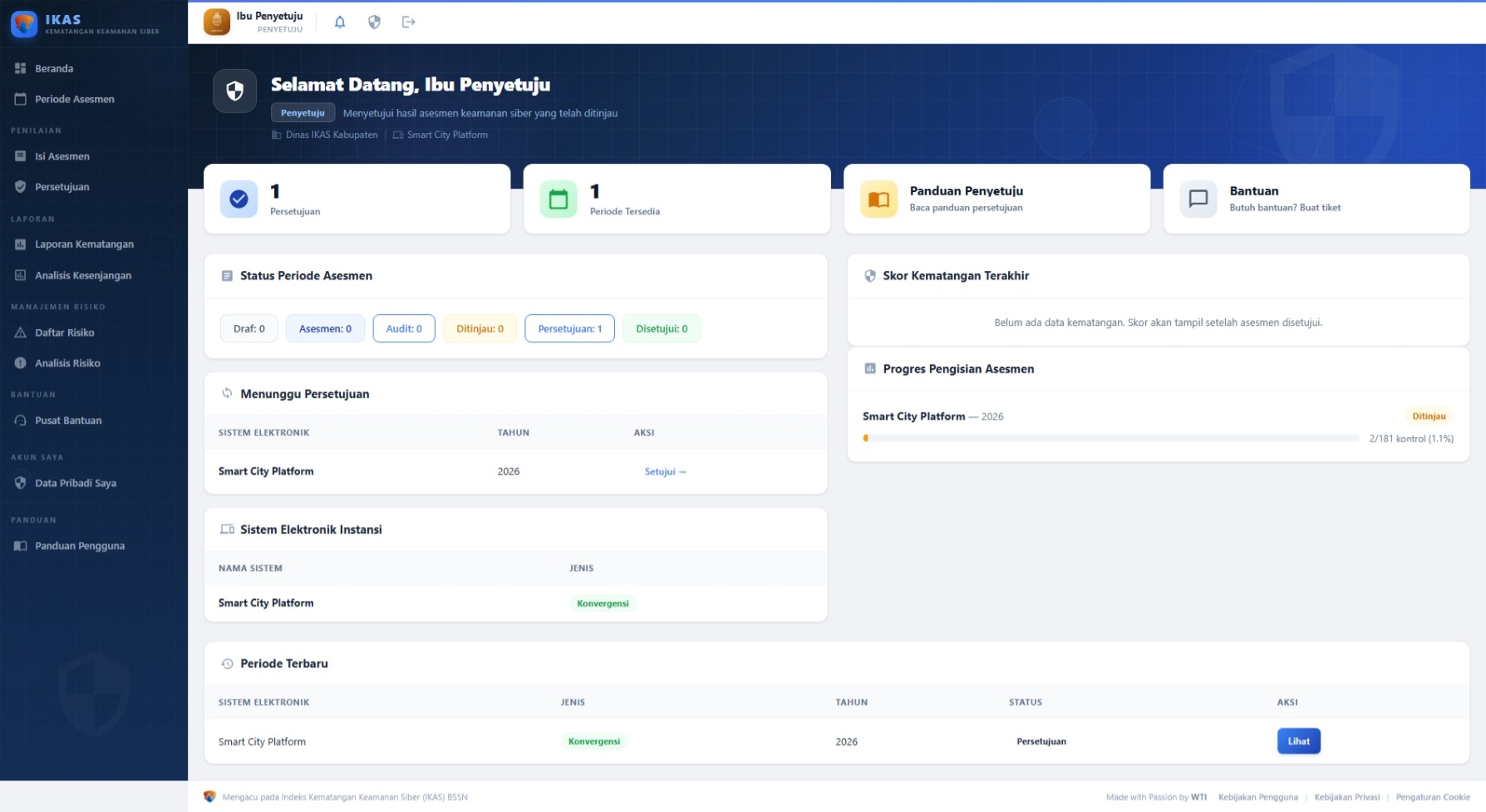

Setelah login, Anda akan melihat Beranda yang menampilkan:

- Banner Selamat Datang — menampilkan nama Anda, peran (Penyetuju) beserta deskripsi tugas, dan nama instansi serta sistem elektronik yang ditugaskan kepada Anda

- Notifikasi (jika ada) — muncul tepat di bawah banner biru, misalnya pemberitahuan asesmen yang menunggu persetujuan akhir dari Anda